- Primero hay que identificar las vulnerabilidades con escanes

- Luego evaluarlos y establecer un rango de riesgo

- Y se debe trabajar con esta herramienta que establece un estandar la seriedad de la vulnerabilidad conbase

- en que tan vulnerable

- van de 0 a 10

- las 0 son informativas

- Luego se deben ir mitigando y aplicando controles

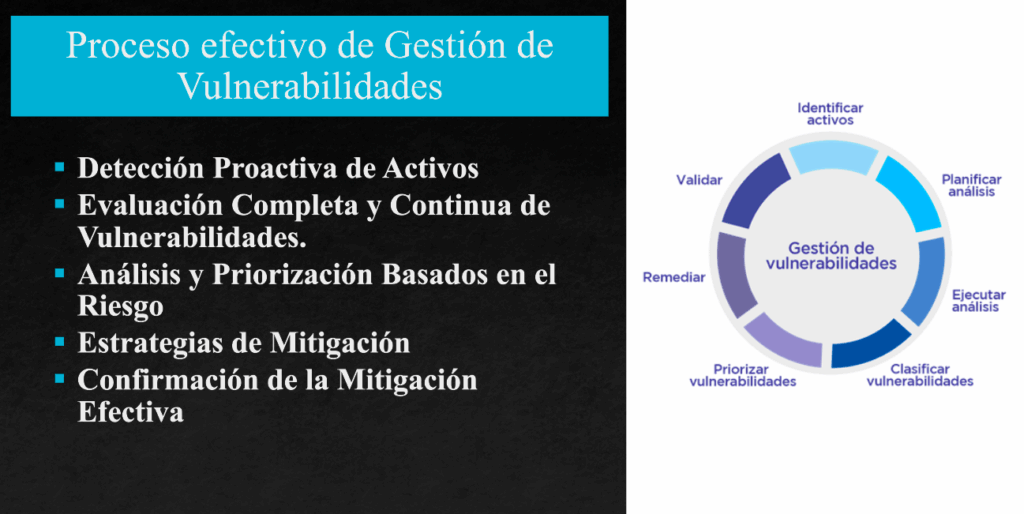

- Y este proceso debe ser ciclico

- 1 Detección:

- Debemos identificar todos los servicios (si no los conocemos como los vamos a trabajar

- Con los escaneos los podemos identificar nuestros activos

- 2 Evaluación:

- Buscamos todas la vulnerabilidades (proceso continuo / adaptativo )

- 3 Analizar

- Debemos analizar el impacto / facilidad de la vulnerabilidad y priorizar

- Para saber cual debemos trabajar primero

- 4 Estrategias de mitigación

- Definir un plan de como lo vamos a trabajar

- 5 remediar

- Es aplicar el plan de mitigación

- 6 Validar

- Asegurar que realmente la mitigación funciono

- Volvemos a iniciar

- Donde inicio

- Tenable

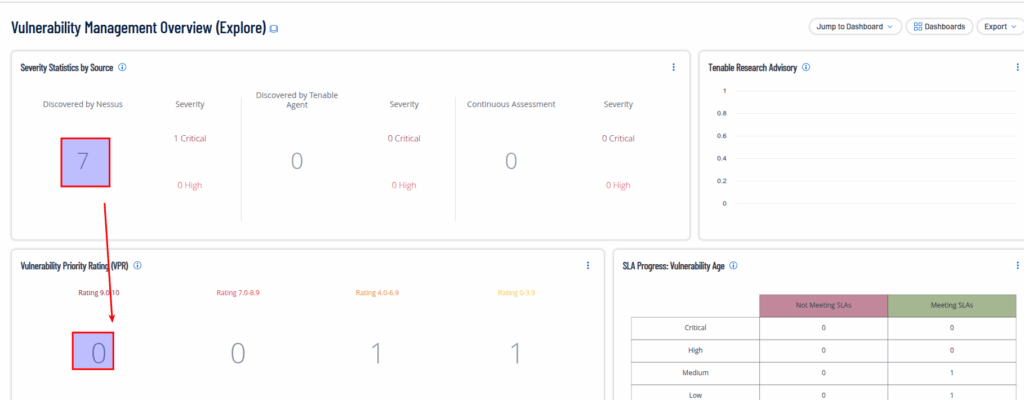

- VPR: es la obtención de vulnerabilidades

- Ya tiene un algoritmo de explotabilidad de las vulnerabilidades que las clasifica con AI se llama VPR

- Las verifica de Internet y deep web o dark web de foros y otros medios que logra identificar vulnerabilidades de las cuales se habla mas, cuales estan mas propensas de ataques

- VPR: Vulnerability Priority Rating

- Este es dinamico segun lo que obtiene de internet

- ACR:

- Es el que establece la prioriodad a las vulnerabilidades encontradas

- Nos permite ayudar cuales debemos trabajar primero

AES:

- VPR + ACR = AES?

- Predice la exposición de los activos

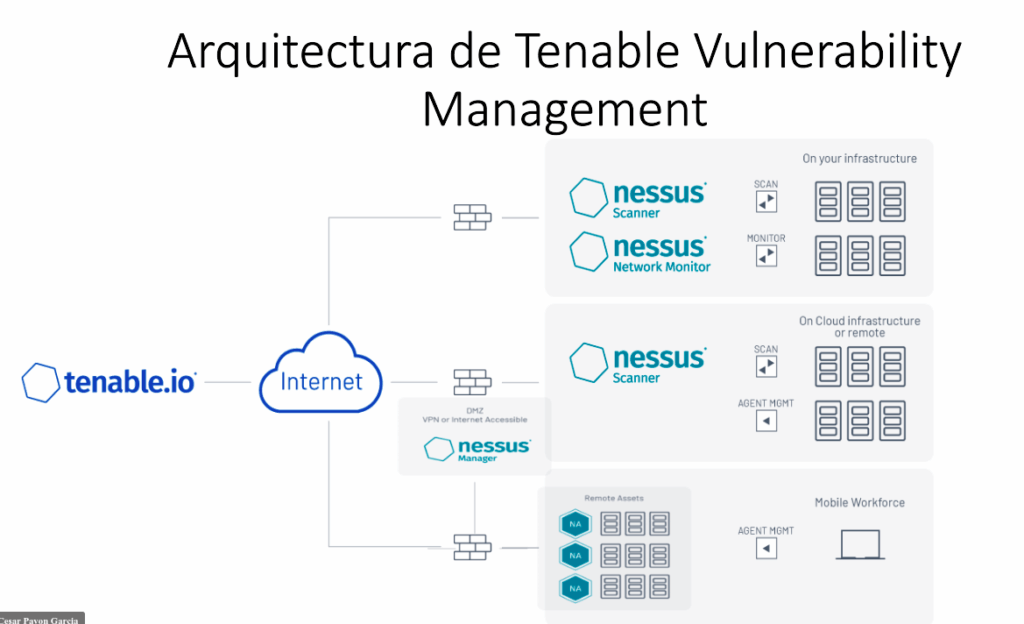

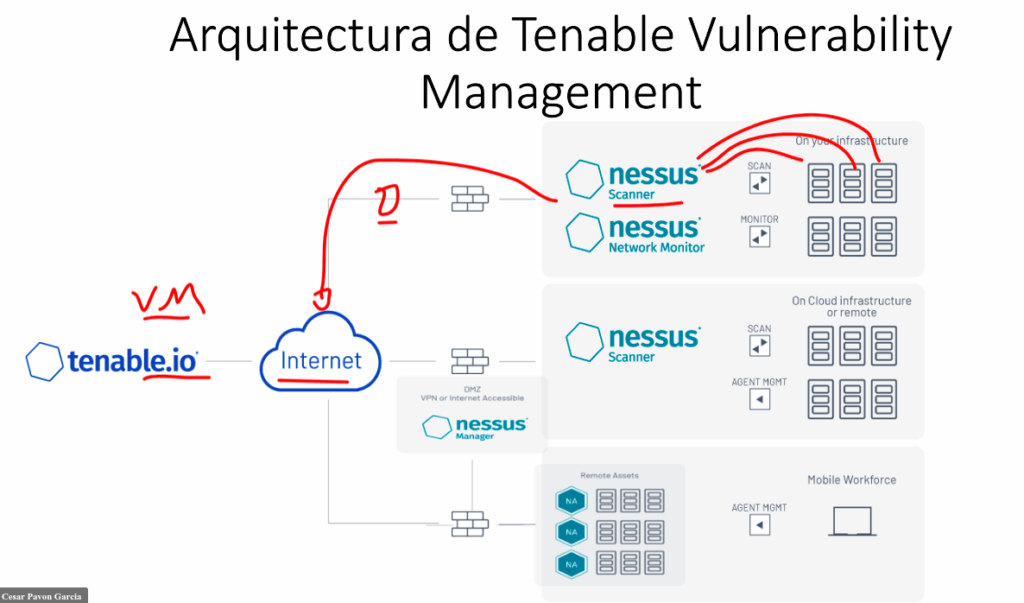

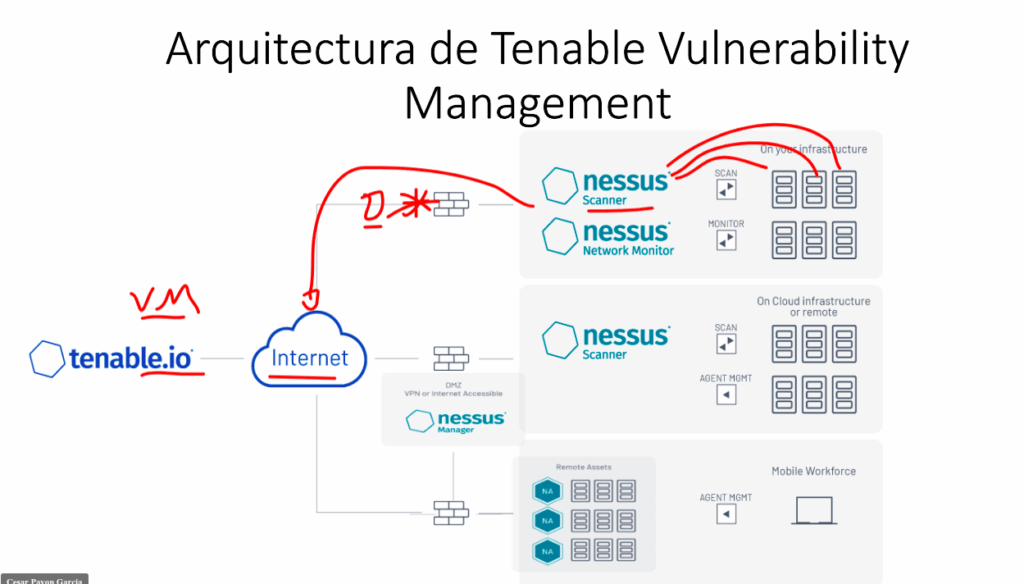

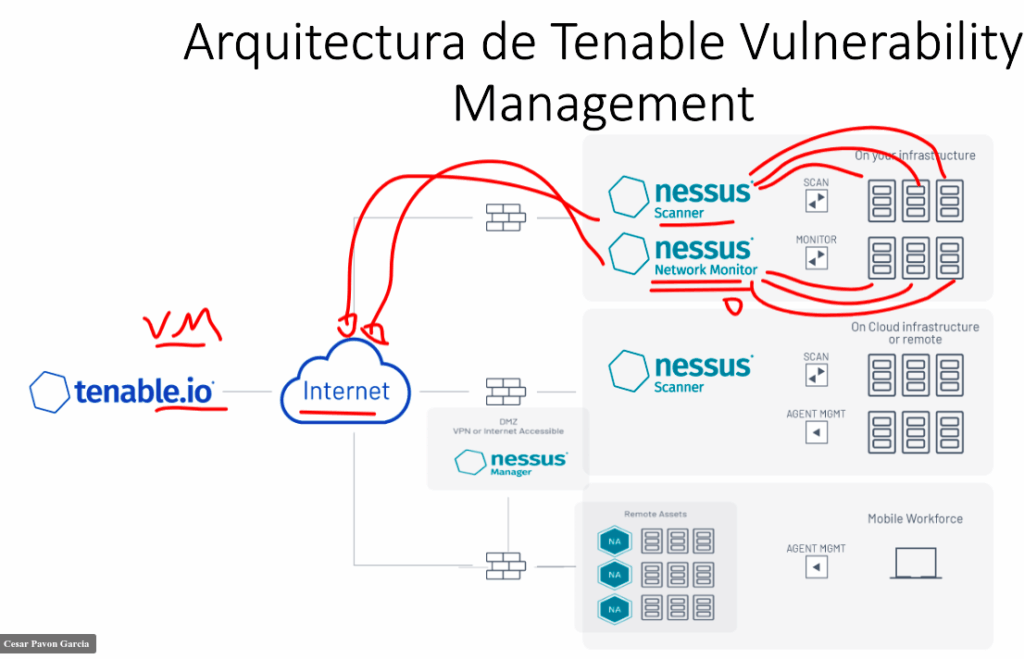

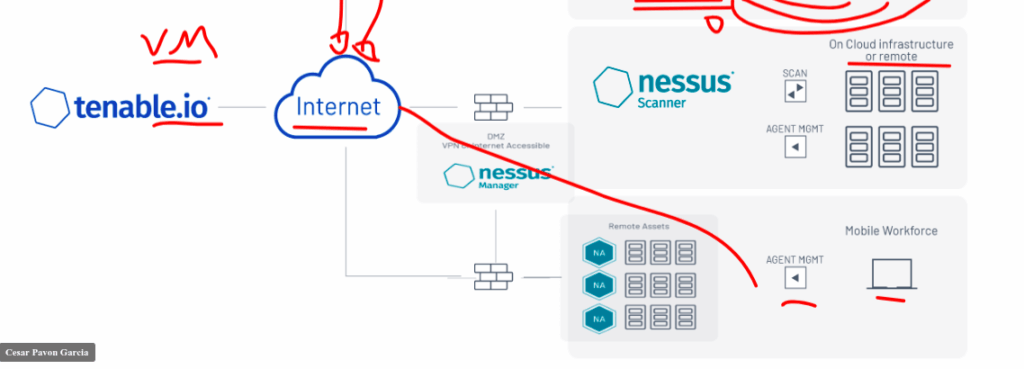

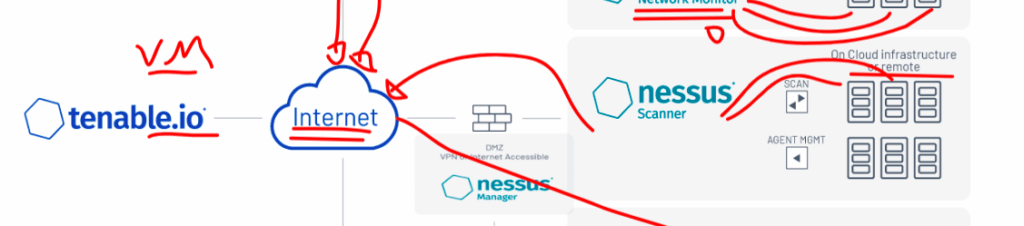

Arquitectura

- Ahora antes se llamaba vm Vulnerability Management ahora tenable.oi

- Este es un servicio SAAS

- Nessus scanner:

- Es un sensor activo: es el que hace las consultas a los servidores

- Es el que escanea la infraestrutura y la envia a SAAS

- Puede configurarse credenciales para que el pueda obtener mayor información Ej: permite ingresar a Windows

- Este scaner debe estar después de un firewall

- Por que si no se debe configurar muy bien el firewall para que le permita realizar todas las consultas y no lo bloque

- Nessus Network Monitor

- es un sensor pasivo que solo recopila información de la red

- La empaqueta y la envia a la consola

- Agente

- Computadoras portatiles

- pero tambien se puede instalar en servidores

- Por ejemplo si una portatil no estaba cuando se realizo el analisis entonces con nessus scanner no la va a encontrar entonces no se reporta

- Entonces podemos instalar un agente entonces no importa si no estaba el dia del scanner el agente la reporta

- ambos sirven en servicios de la nube

- Desbloquar hacer clic en el usuario

- Y se le cambia la contraseña

- O el usuario puede poner olvide contraseña

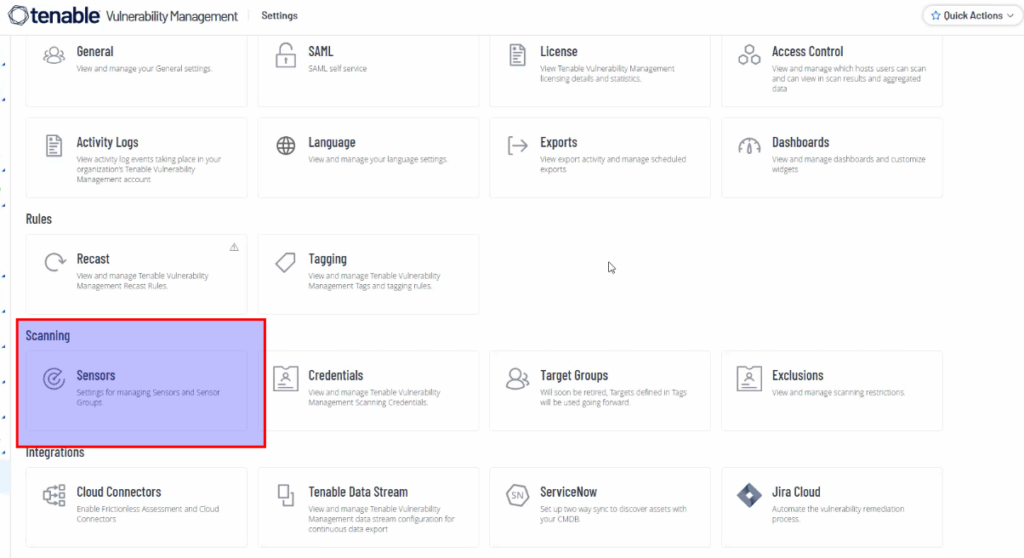

Consola

- Ingresamos a

- https://cloud.tenable.com/tio/app.html#/login

- Ingresamos al dashboard

- aqui esta el VPR

- Y nos dice que de las 7 vulnerabilidades encontradas

- Cuales debe trabajar primero

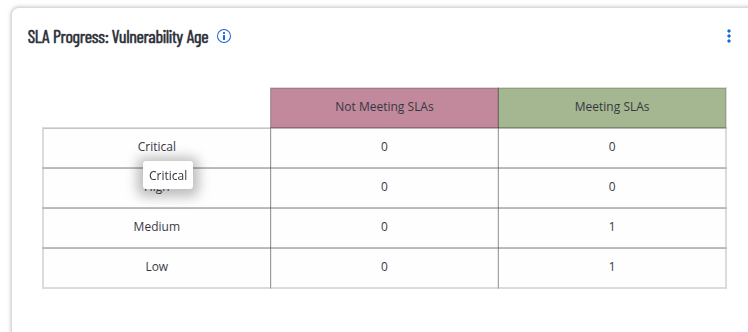

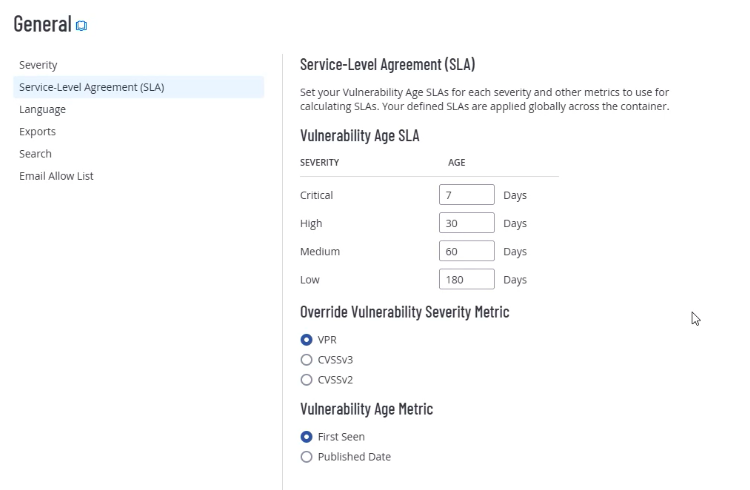

- SLA

- Cuanto tiempo nos esta tomando resolver estas vulnerabildiades

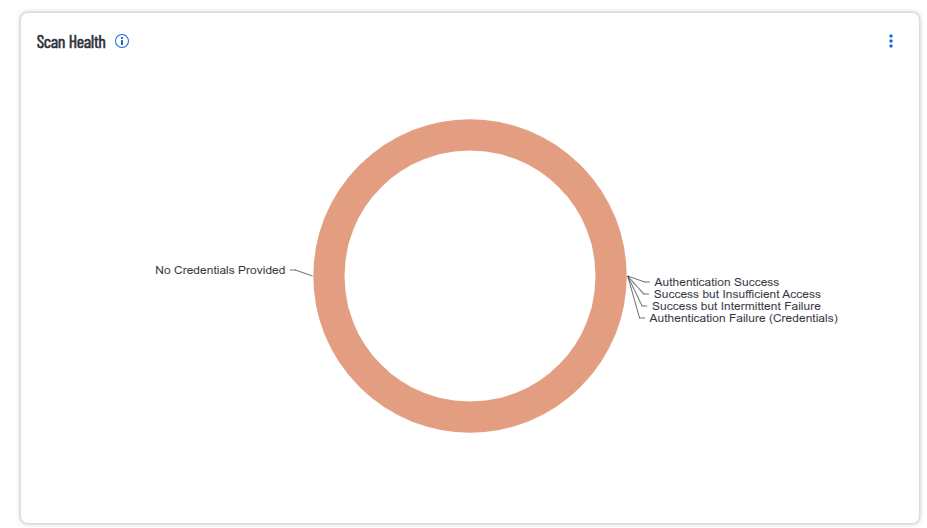

- Scan Heath

- Aqui podemos ver que no se dieron credenciales

- Con esto podemos obtener mayor información

- Ingresamos al menu

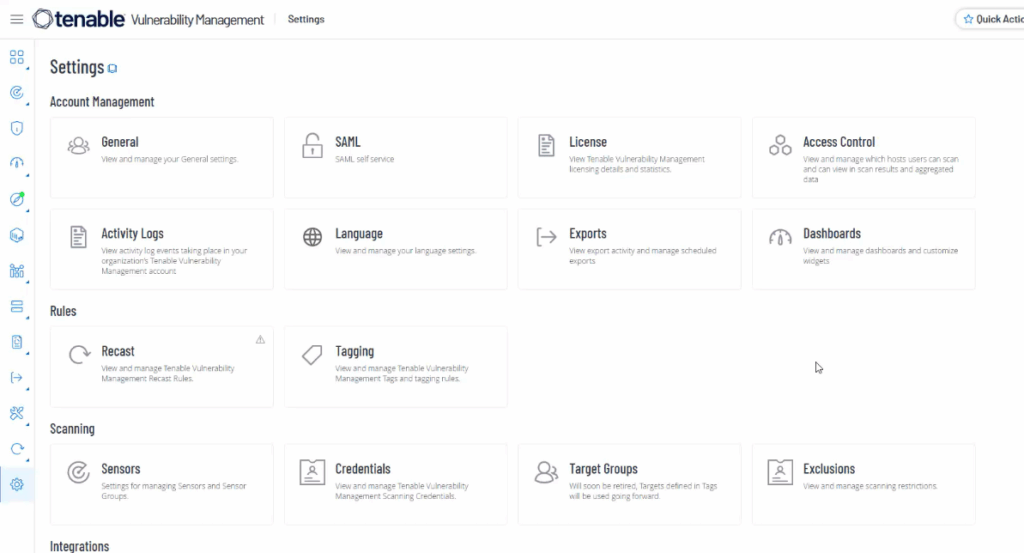

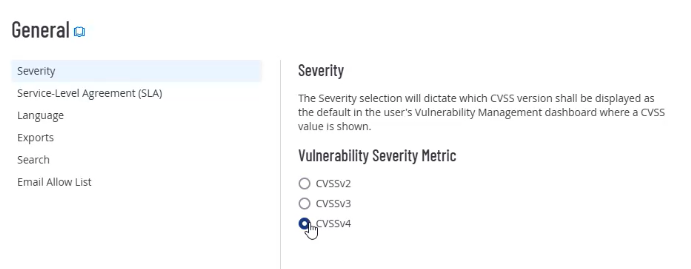

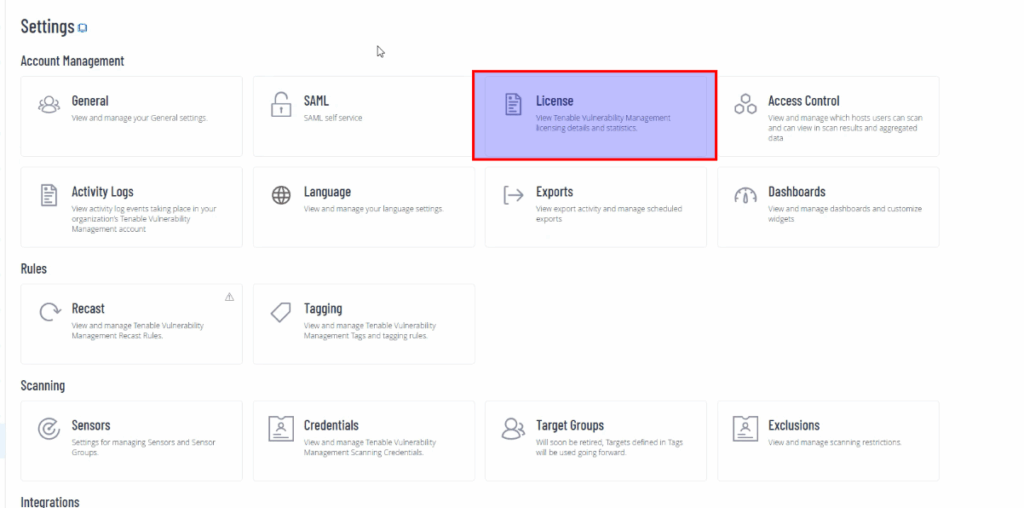

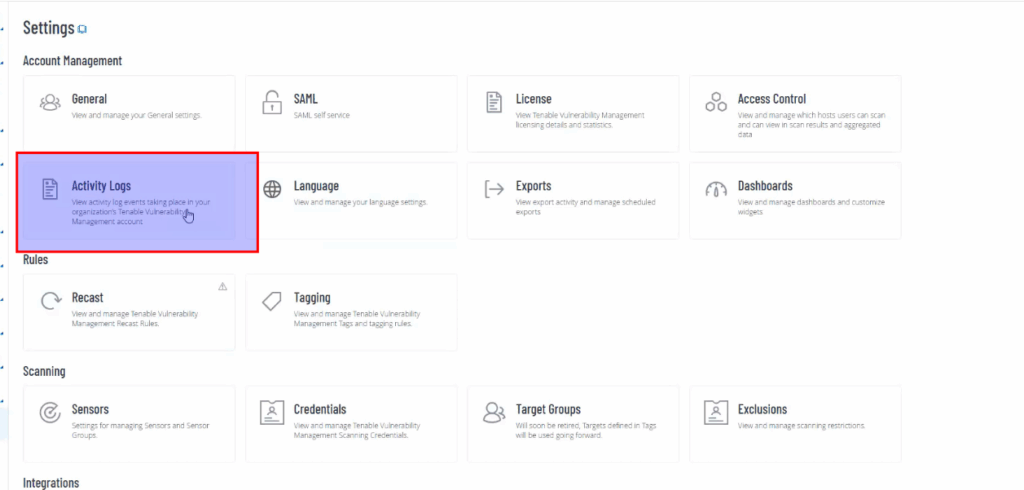

- Setting

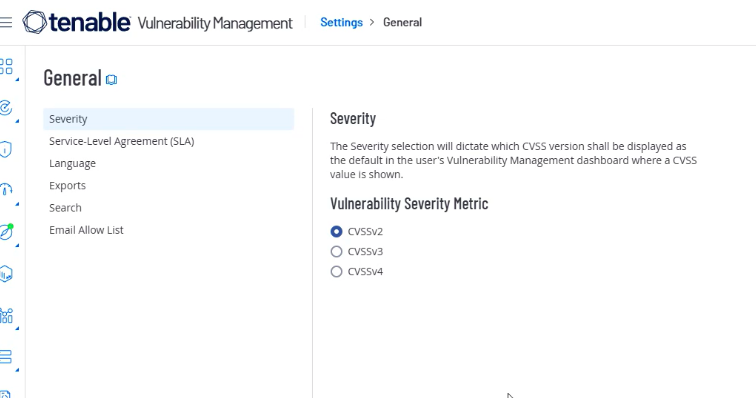

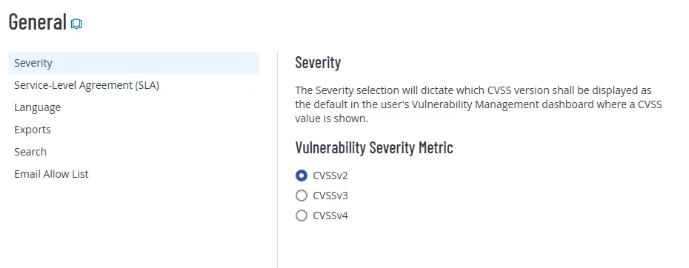

- General

- Estas son las metricas

- CVSSv4: es la mas nueva

- Es la forma como nos muestra las metricas

- Server-Level Agreement (SLA)

- Es donde se define el tiempo para resolver las

- First Seen

- Lo dejamos asi para mantener la fecha que parecio la vulnerabilidad

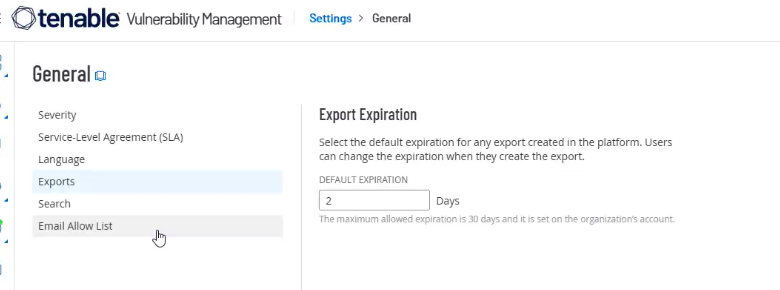

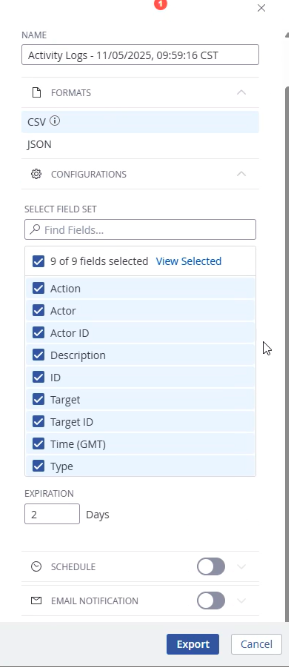

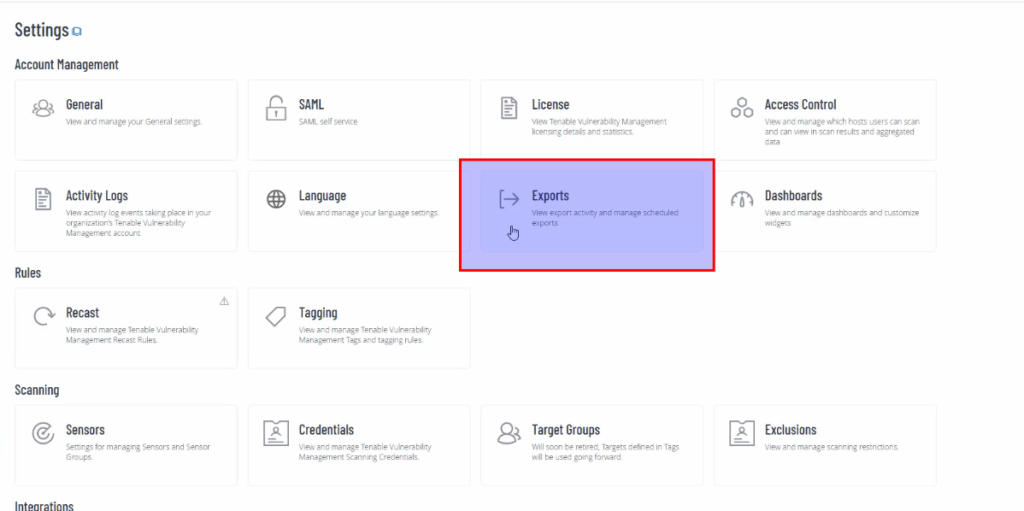

- Exports

- Lo convierte en excel o CVS

- Esto es cuanto tiempo va estar esta información dispobile dentro de la consola

- Tiene un máximo de 30 dias

- Si queremos los mismos datos los debemos volver a generar

- NOTA: Los reportes si se pueden solicitar cuando quieran

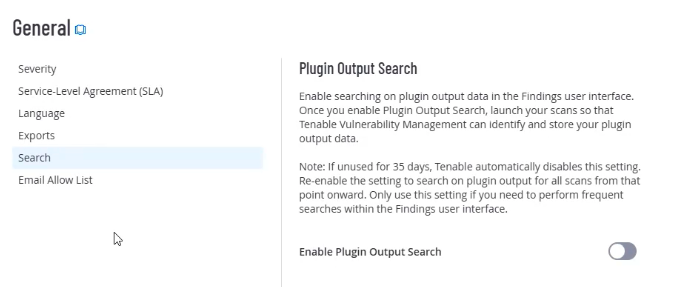

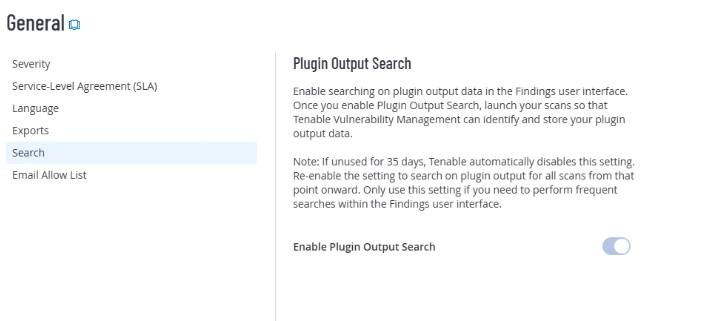

- Search

- Ejemplo la herramientas hace un escaner y detecta winrar que esta en la version 1.2 y debe estar en 3.2

- Es decir te da la información de la ultima version

- lo debemos habilitamos

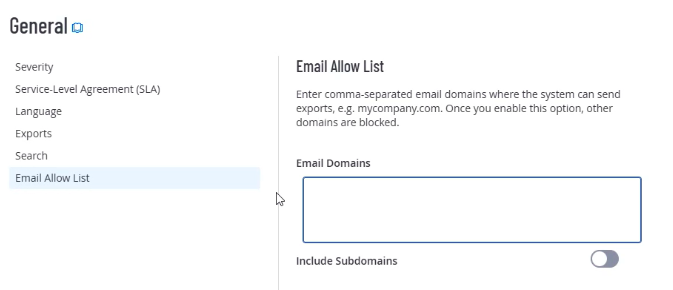

- Email Allow LIst

- permite que solo se envie información a dominios específicos

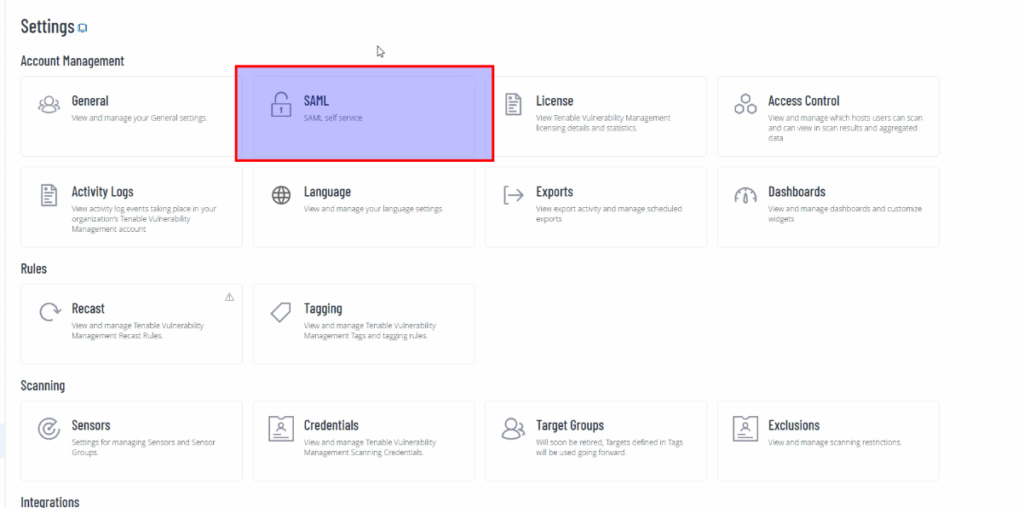

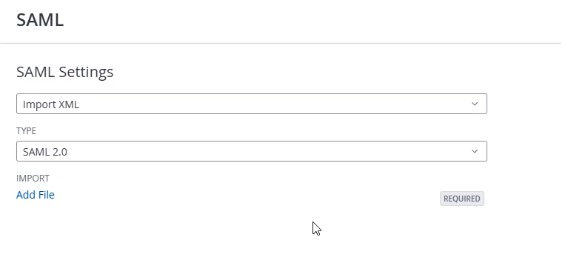

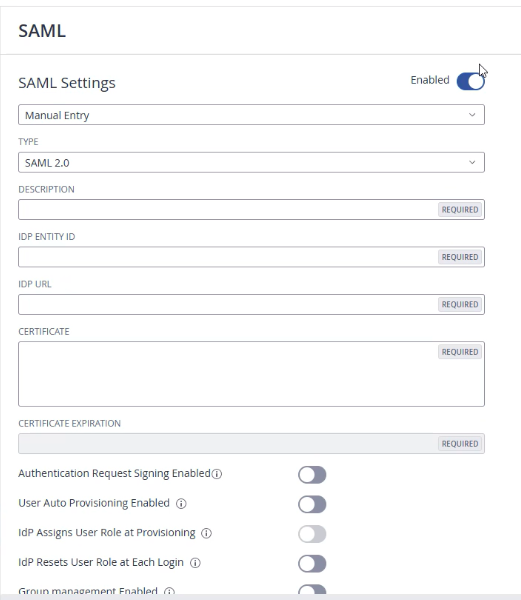

- SAML

- Para sistemas federados

- Crear

- Puede ser manual

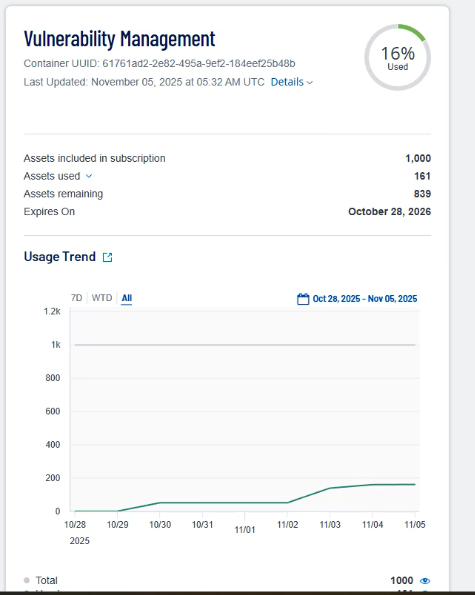

- Licencia

- Los equipos que identifica

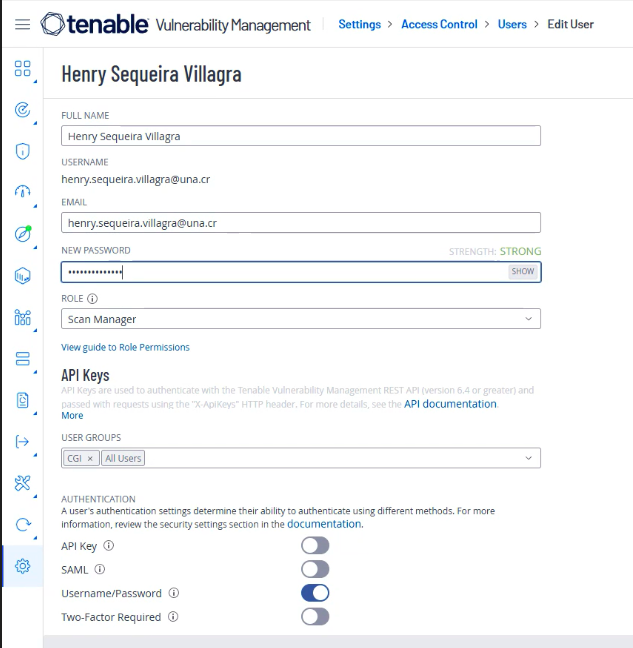

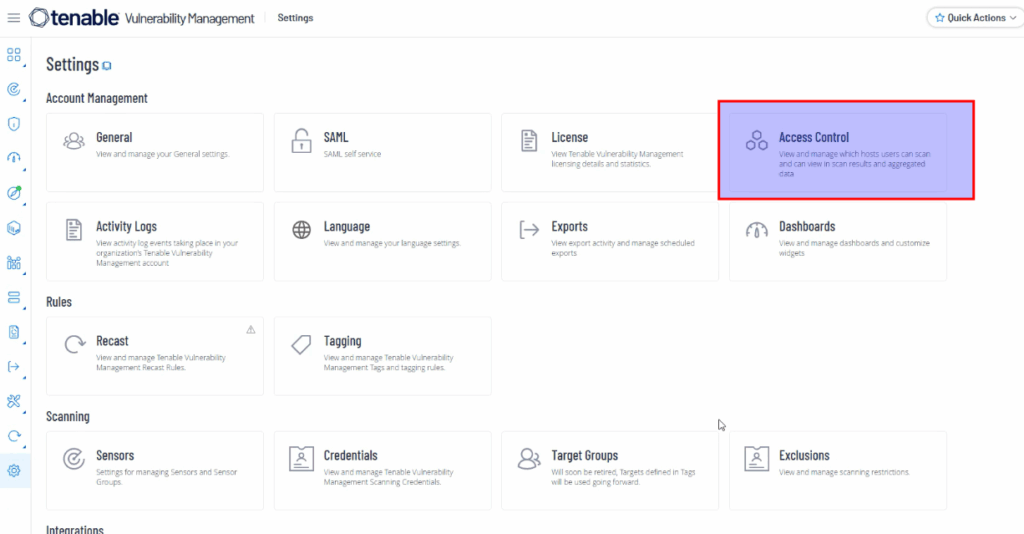

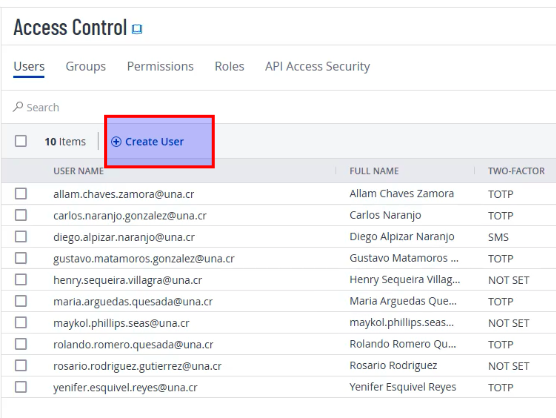

- Access Control

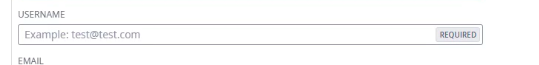

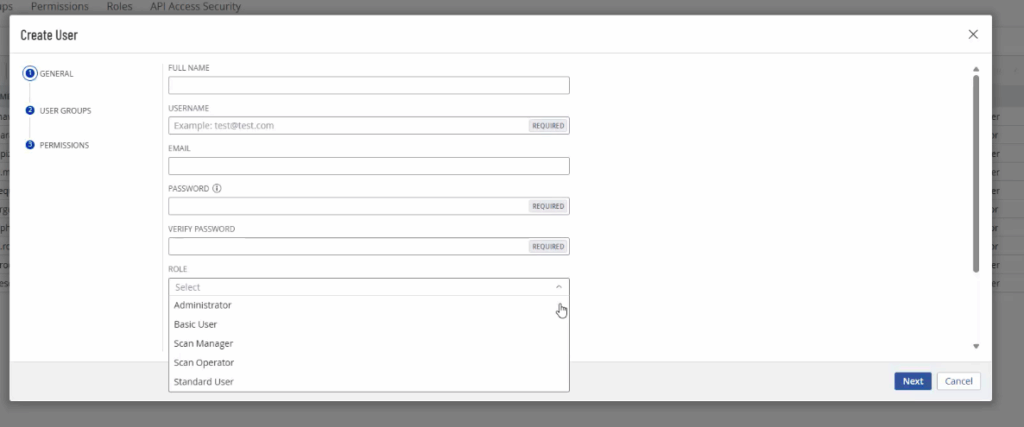

- Crear usuario

- Debe ser en formato de correo

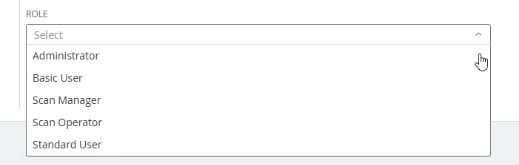

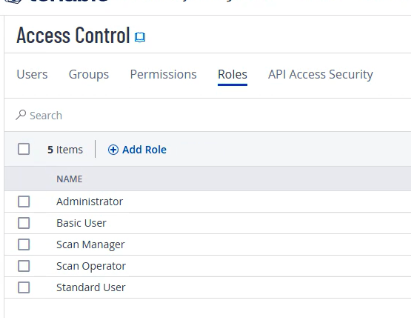

- Roles

- Basic user

- Permite ejecutar scanner pero realizados por otro usuario

- Standard User

- Un auditor que se le permita ver los resultados

- Scan Manager

- Permite crear y gestionar scanner

- Exportar información

- No puede crear usuarios ni configurar la herramienta

- Scan Operator

- Permite tecnico de scanneos asignados a él

- No puede crear scanneos

- Administrador

- Mayor rol

- Basic user

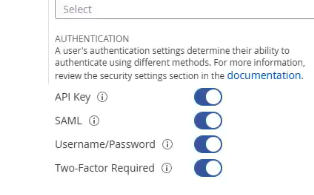

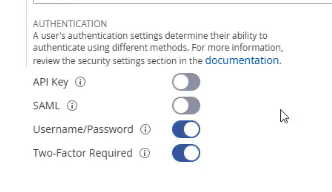

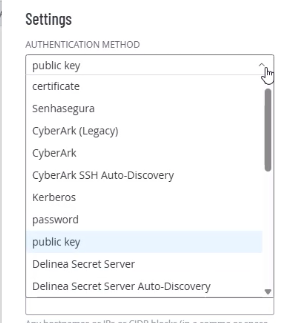

- Metodos de autenticación

- Recomendación

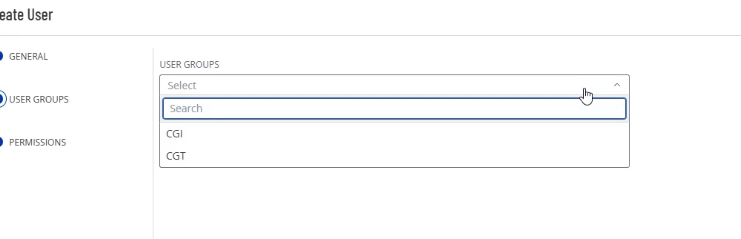

- Siguientes

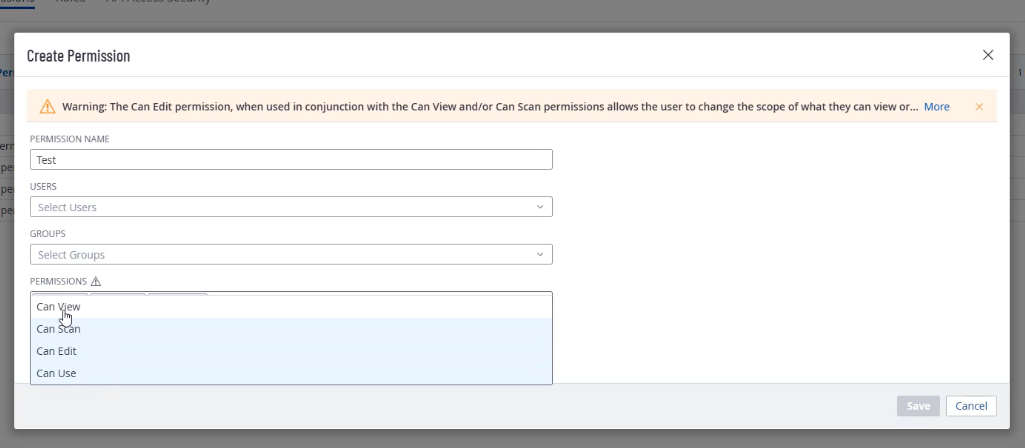

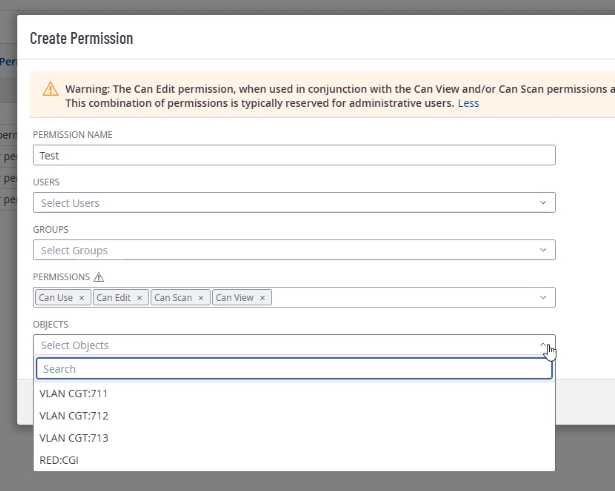

- Permite establecer los permisos por etiquetas

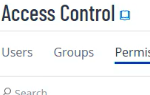

- Grupos

+

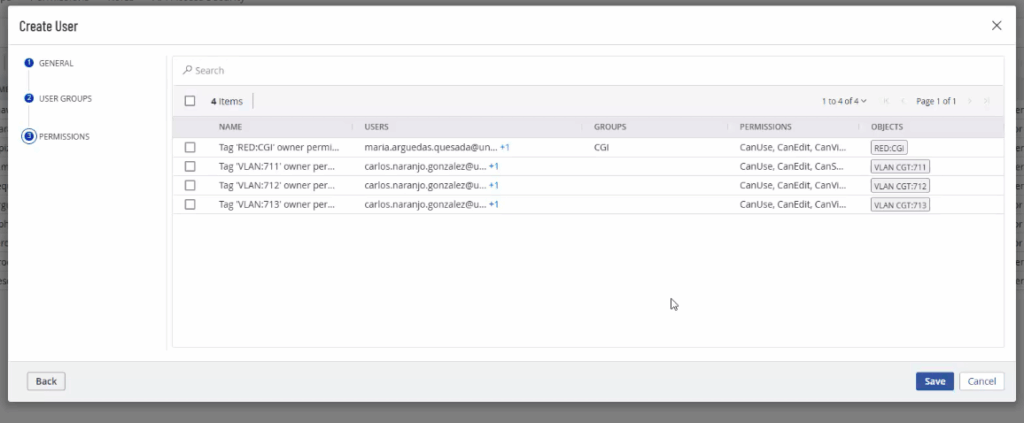

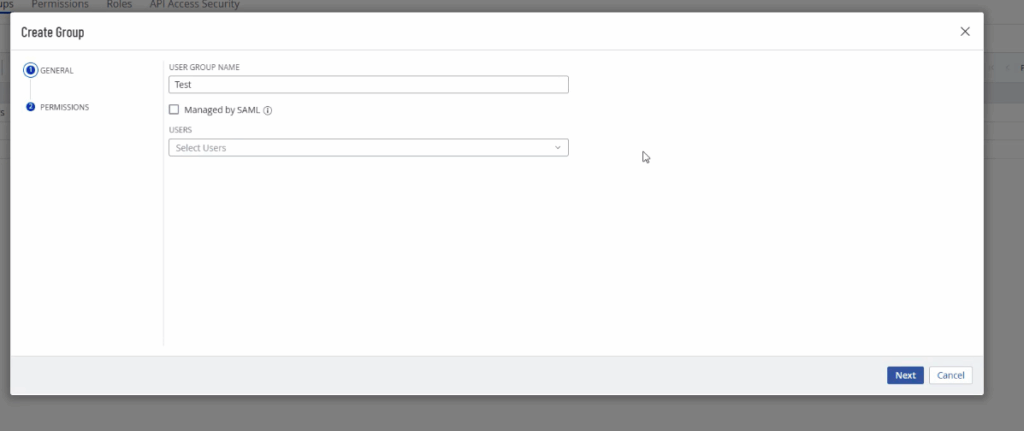

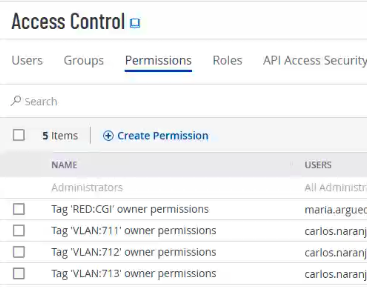

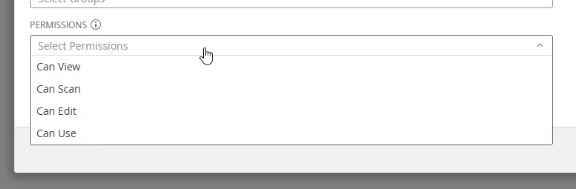

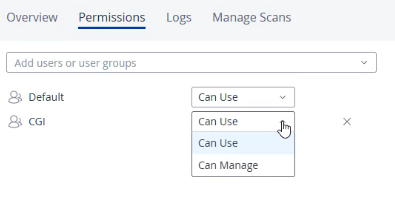

- Permisos

- Permisos

- Son estos

- Si marca todos

- pero si lo permite

- Objetos nos muestra las etiquetas

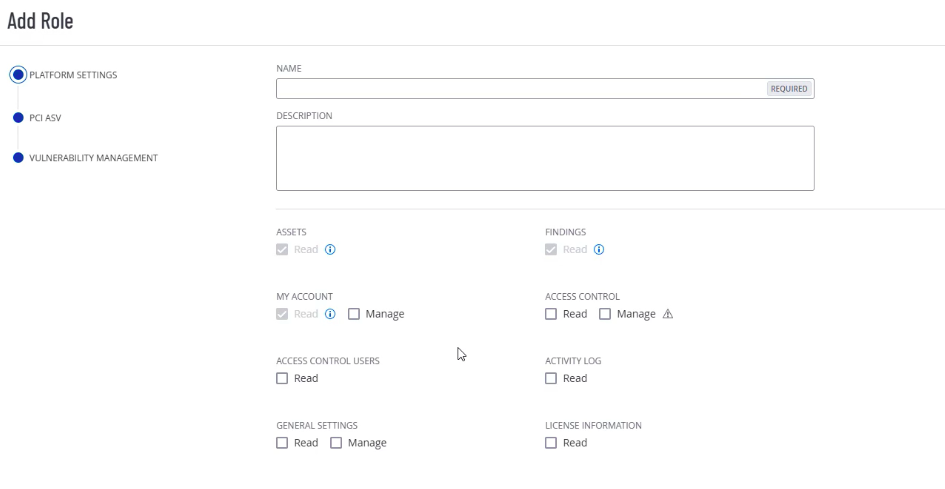

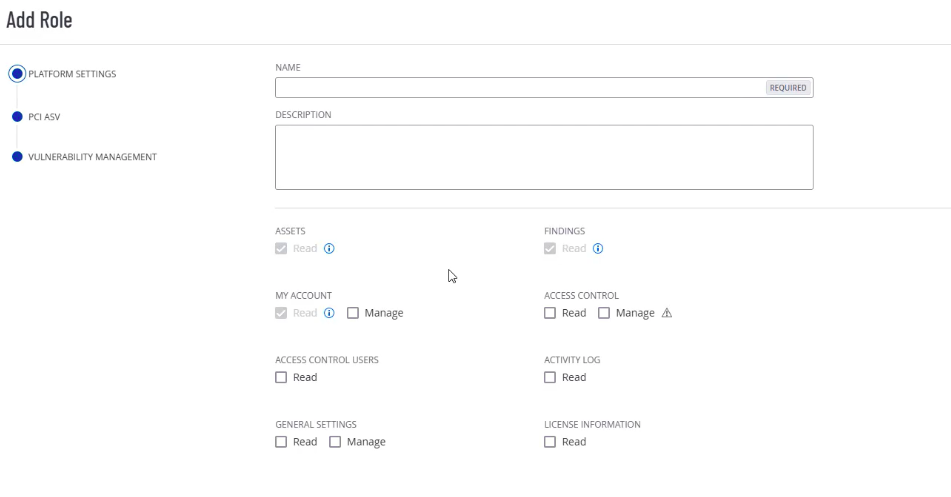

- Roles

- Crear

- Plataform setting

- permite establecer las configuraciones del sistema

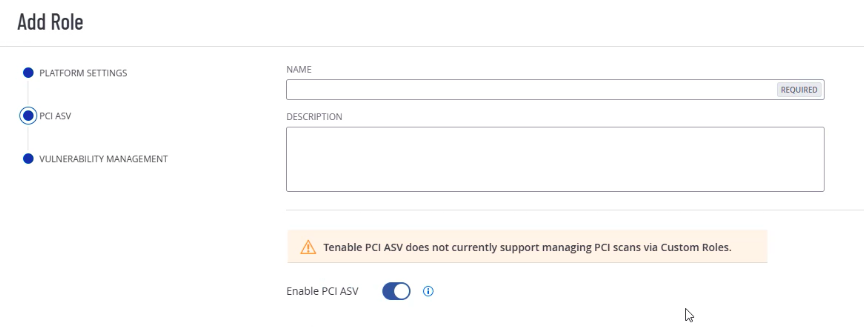

- PCI ASV

- Orientado a entidas financieras que tiene que soportar este estandar

- Auditorias

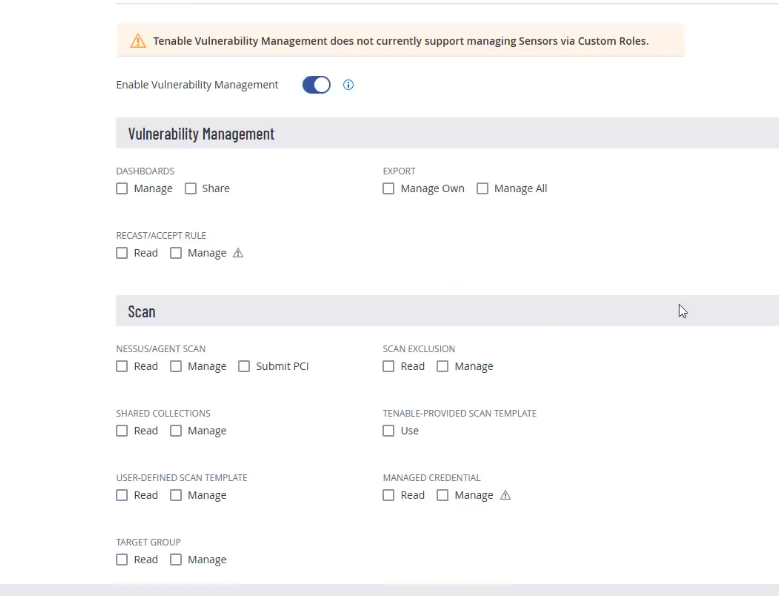

- Vulnerability Management

- Permisos referentes a vulnerabilidades

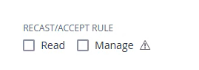

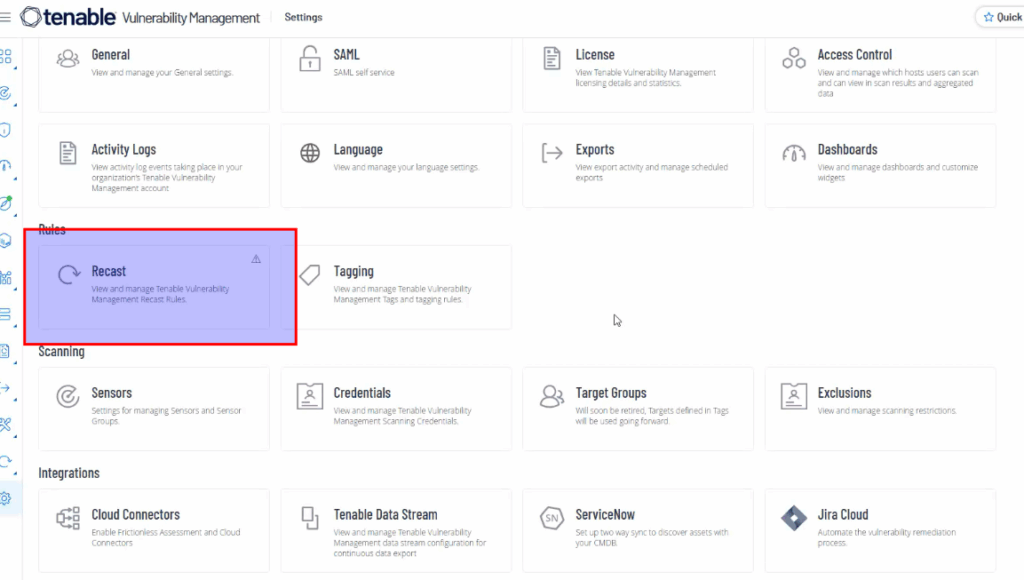

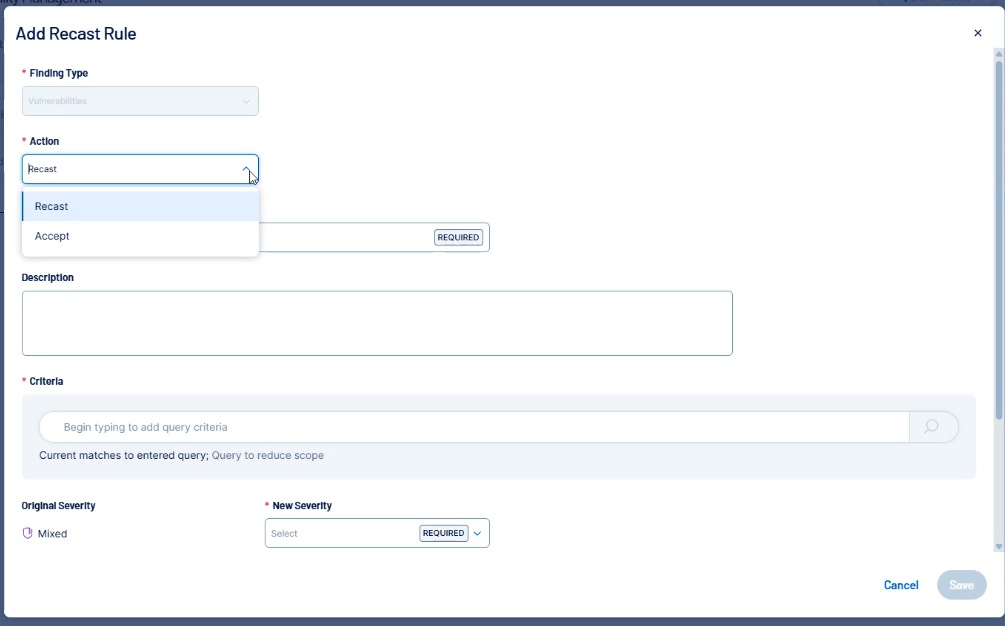

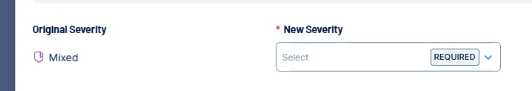

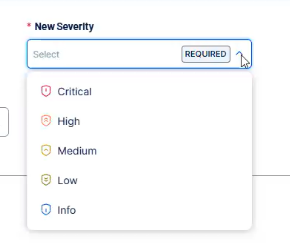

- recast:

- permite modificar la seriedad de una vulnerabilidad

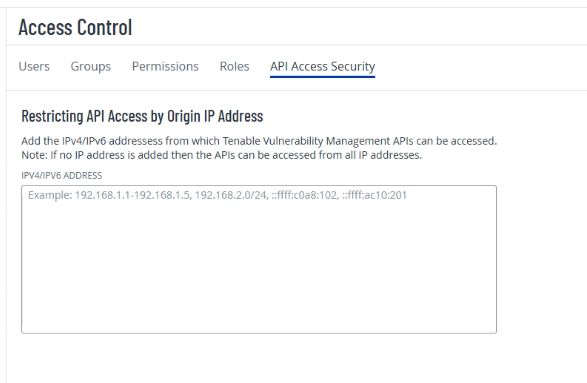

- API Accecss Security

- Permite establcer accesso a APIS (IPS)

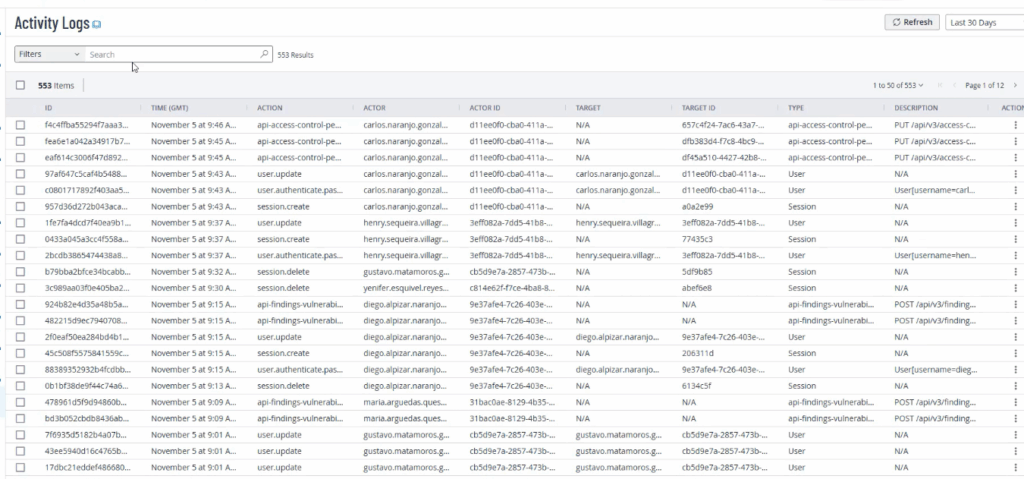

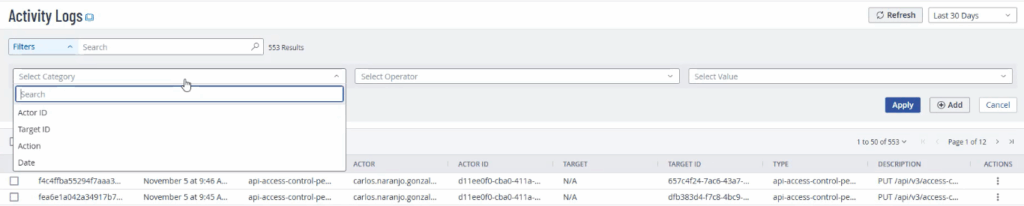

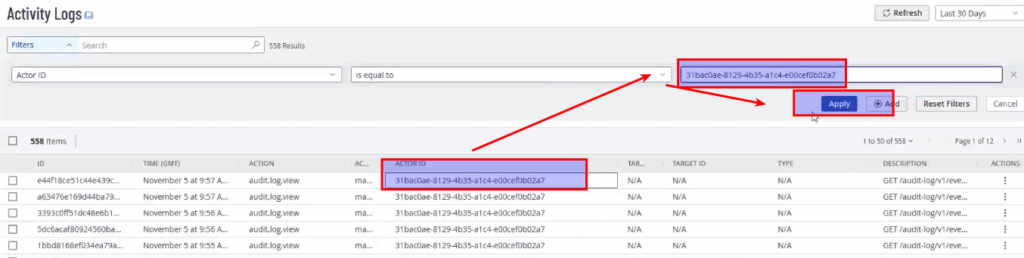

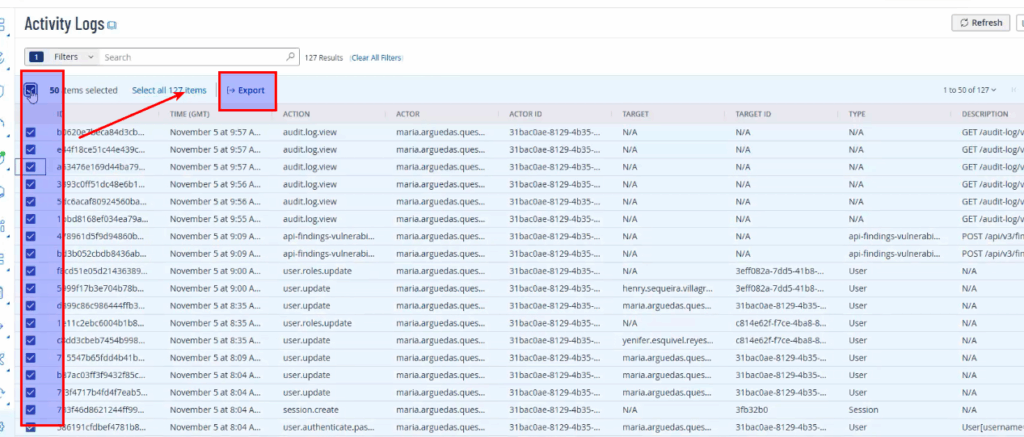

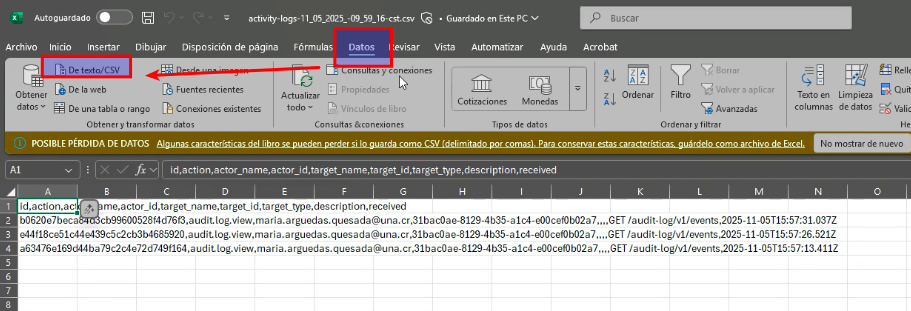

- Activity logs

- Tenemos los logs de la hetrramienta

- Tiene filtros

- ejemplo

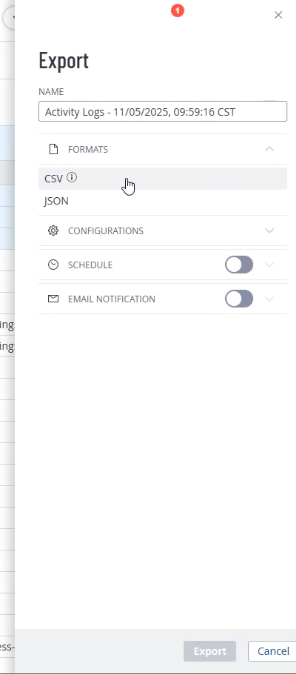

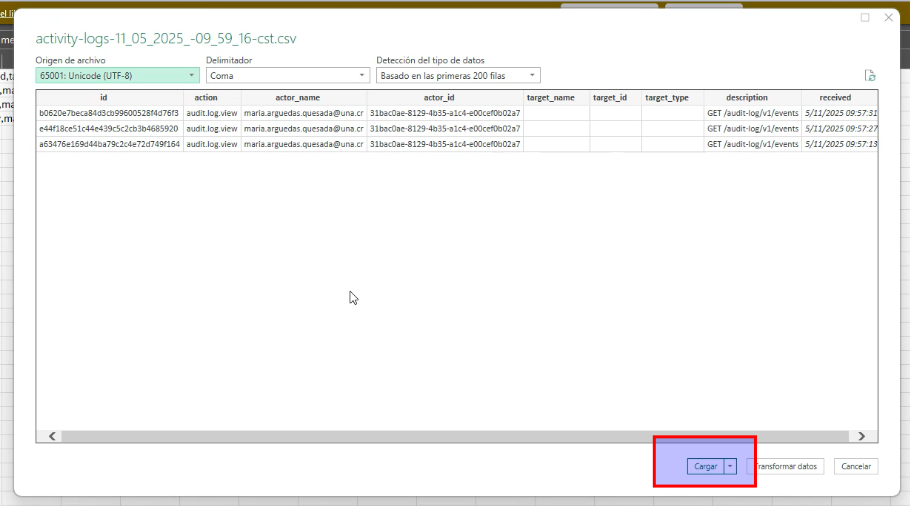

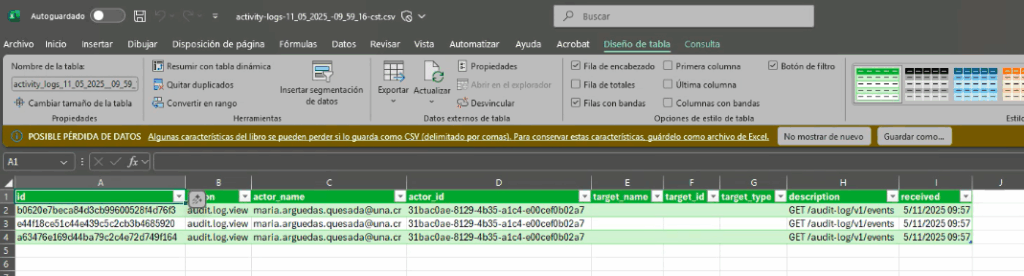

- Se puede exportar

- Para mostrarlo por columnas

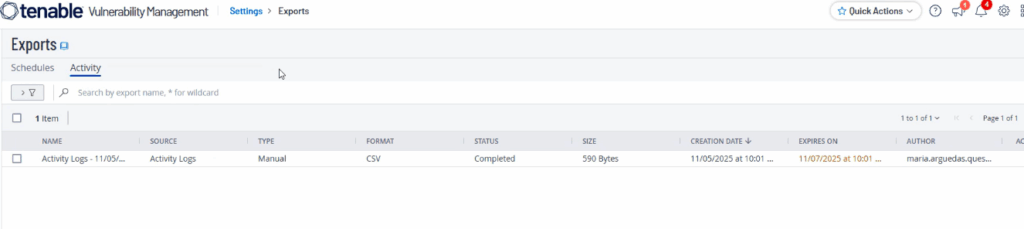

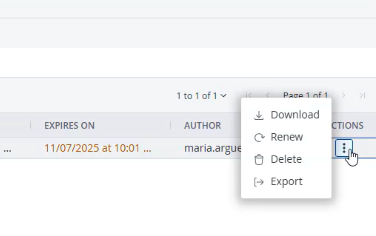

- Export

- Aqui es donde vemos las exportaciones de datos

- opciones

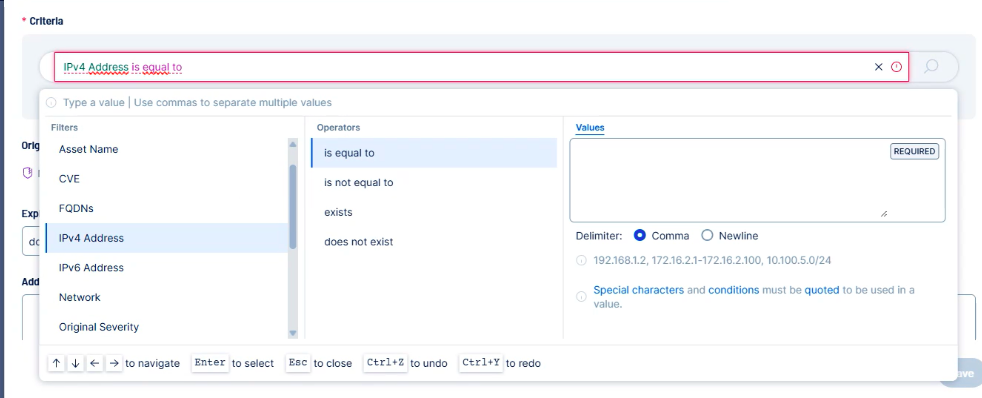

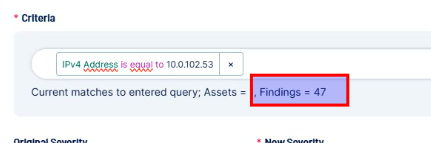

- Recast

- Add rule

- Aqui es donde podemos variri la vulnerabilidad

- Aqui puedo definir por que encuentro la vulnerabilidad a escoger

- aqui la puedo modificar

- esto nos muestra cuantas encontro en el equipo

- podemos definir una fecha hasta que este el cambio

- Comentarios: permite definir el por que se modifico

- Host Audits

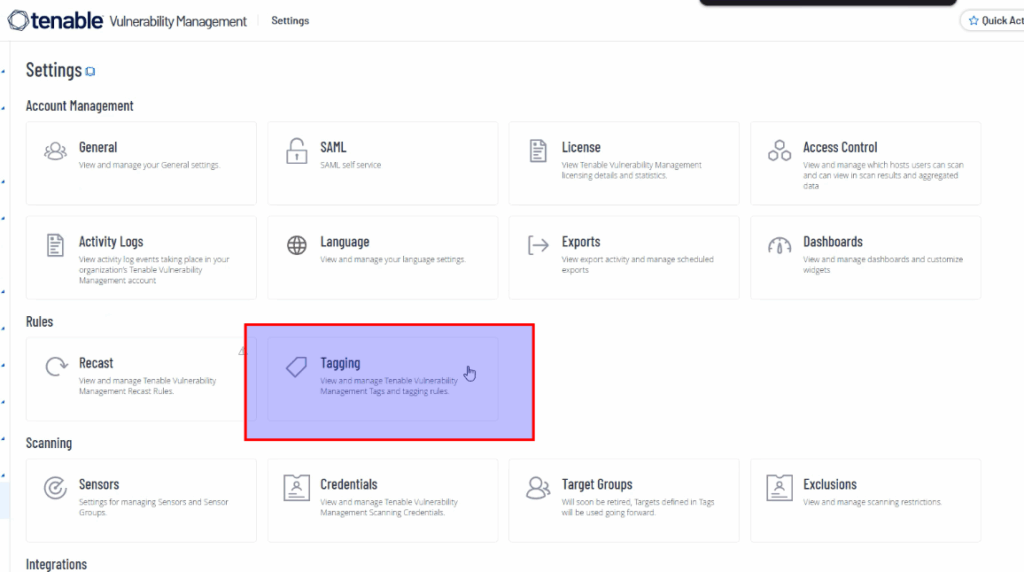

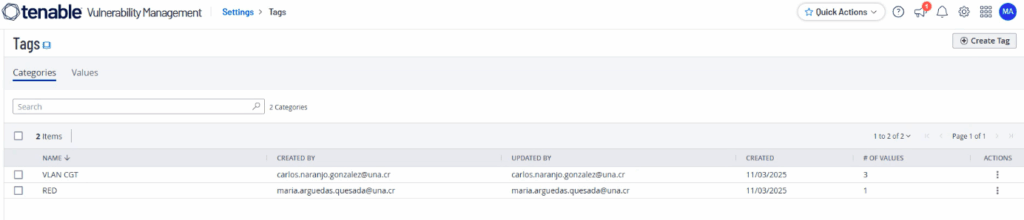

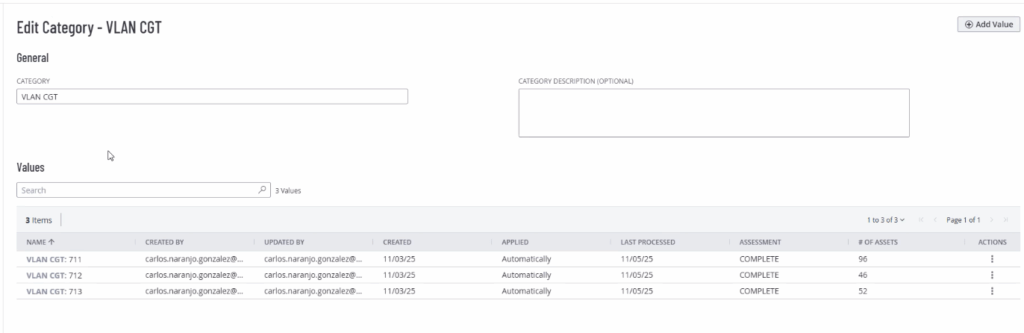

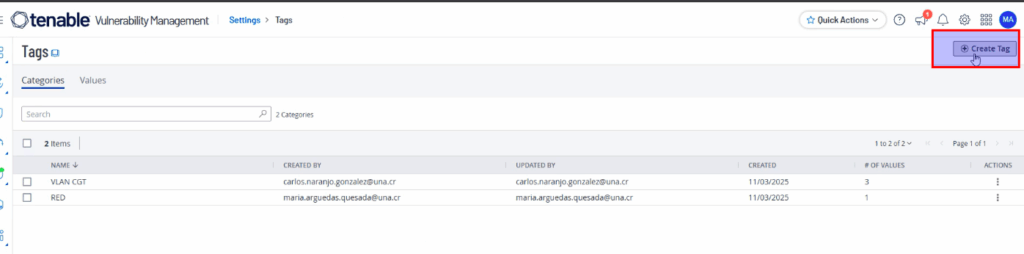

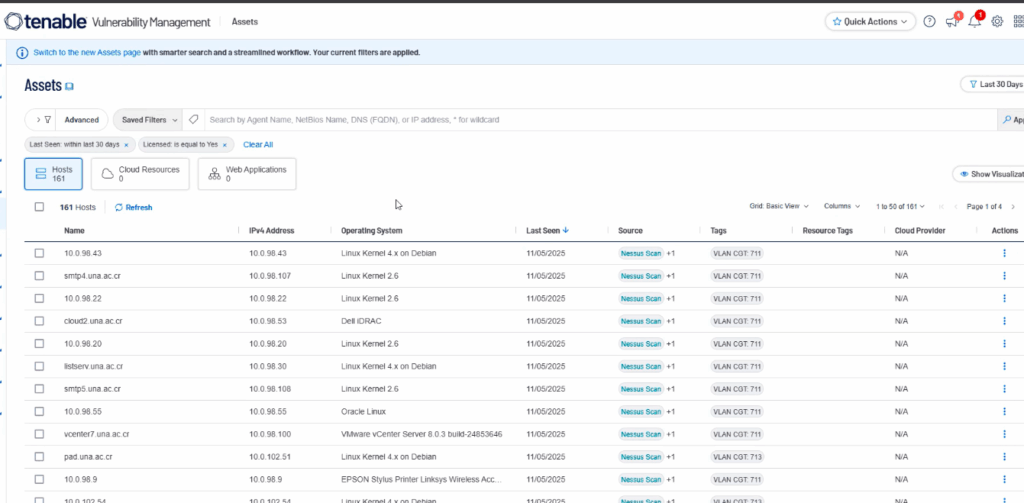

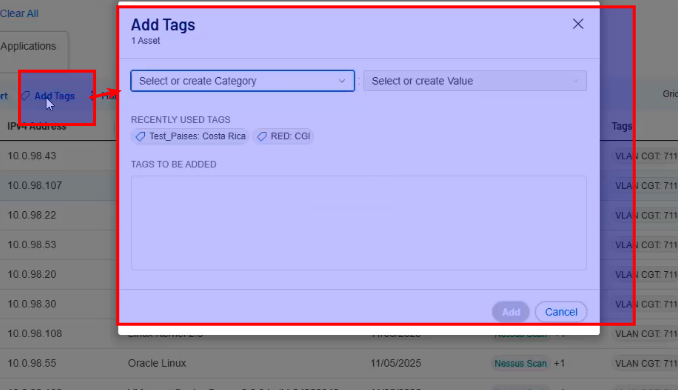

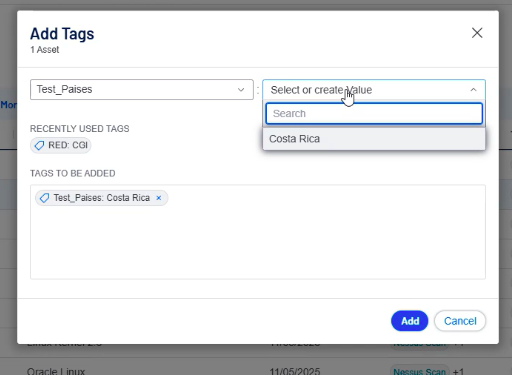

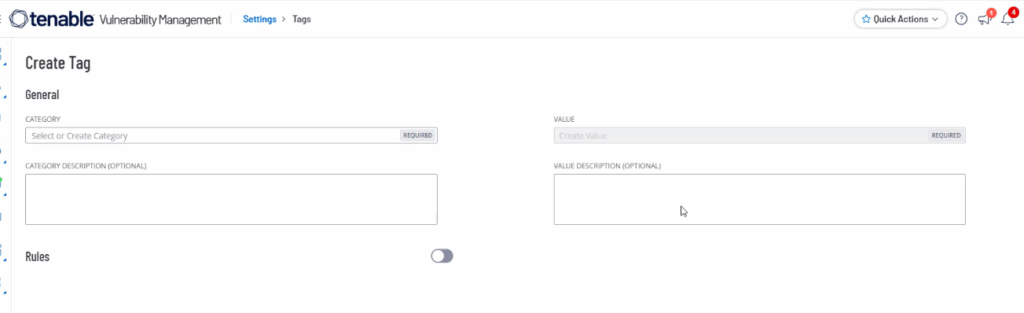

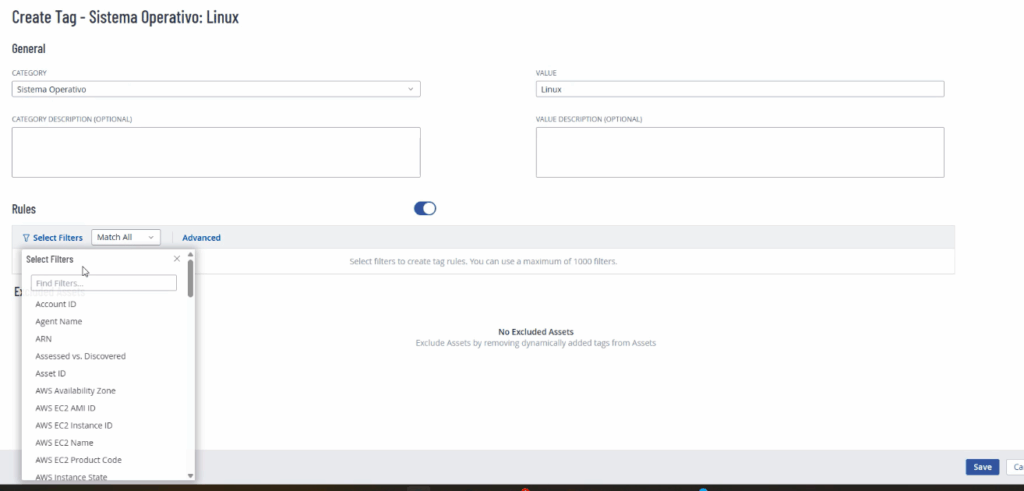

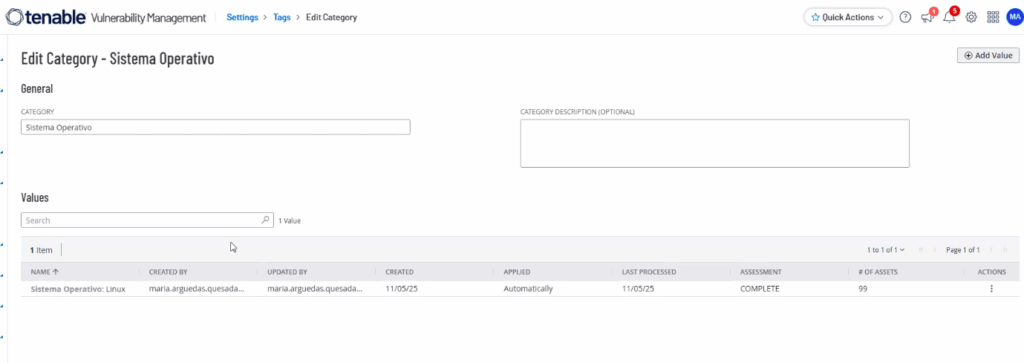

- Tagging

- Permite agrupar o identificar en etiquetas

- pueder ser:

- Por pais

- VLANS

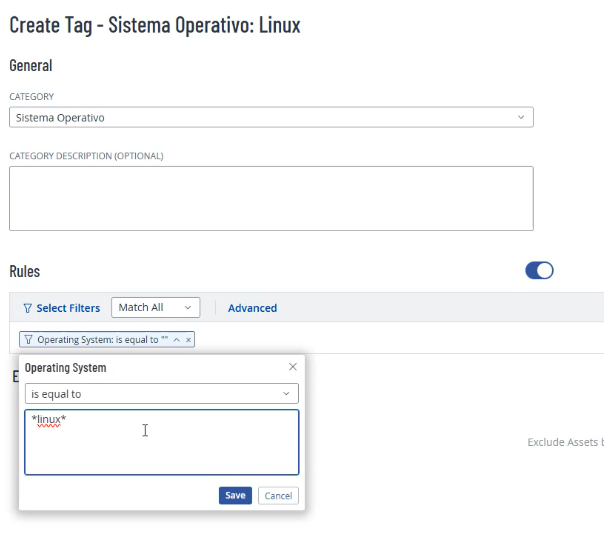

- Sistema operativo

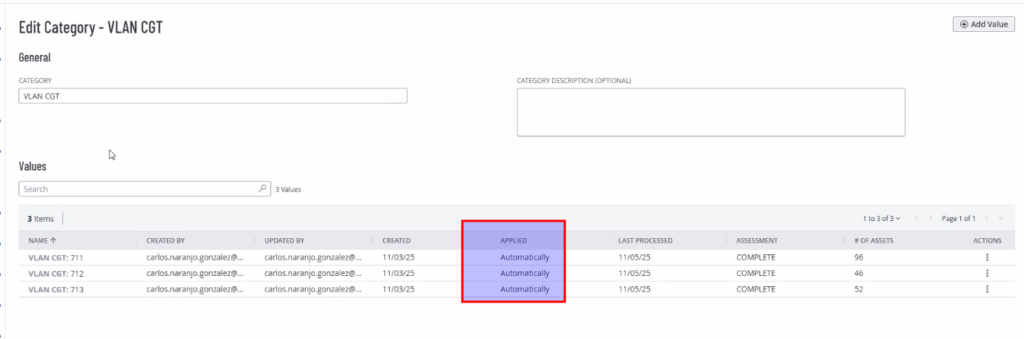

- Si tocamos una vemos los valores

- nos dice si se aplico automaticamente

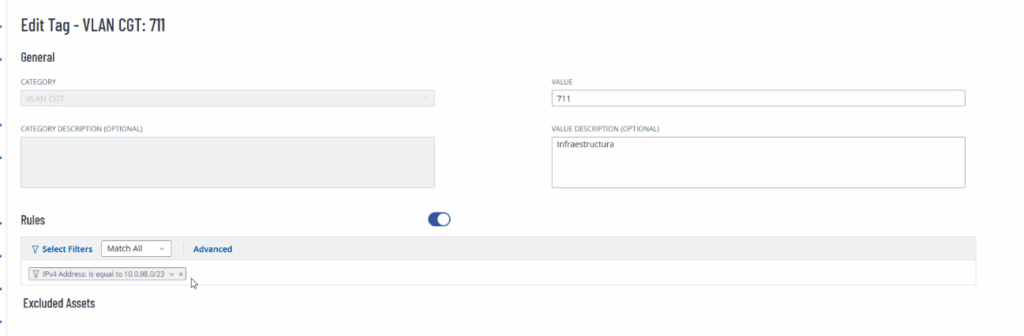

- Si la tocamos la podemos modificar

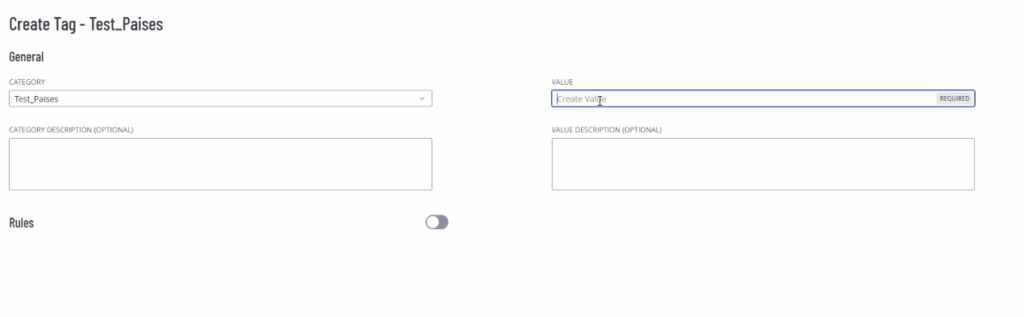

- Crear

- Completamos

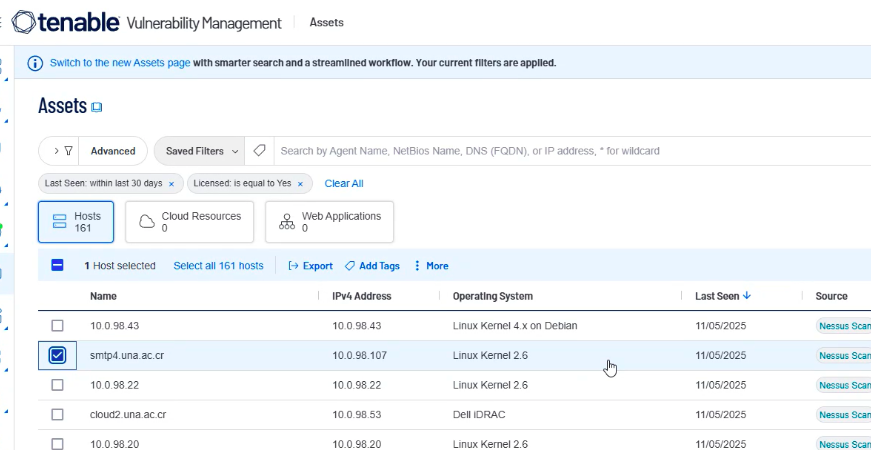

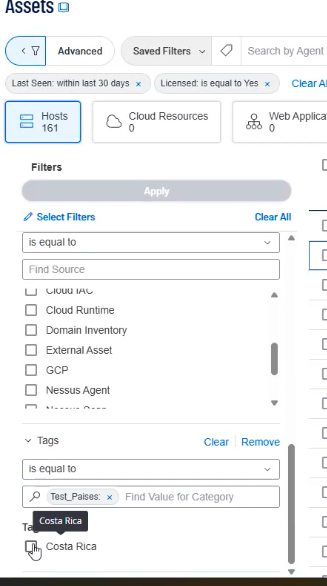

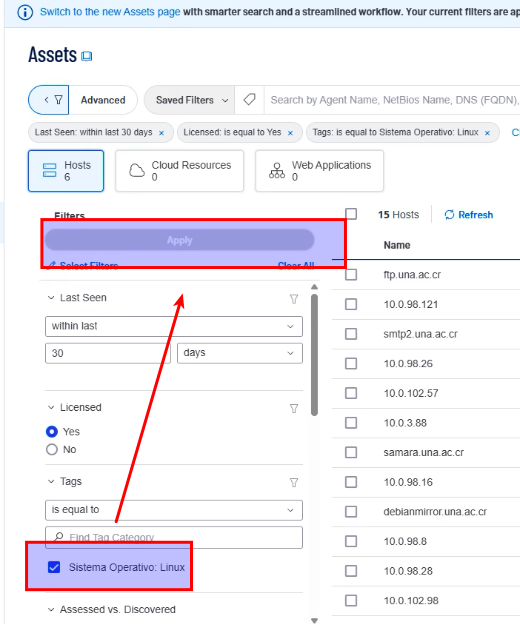

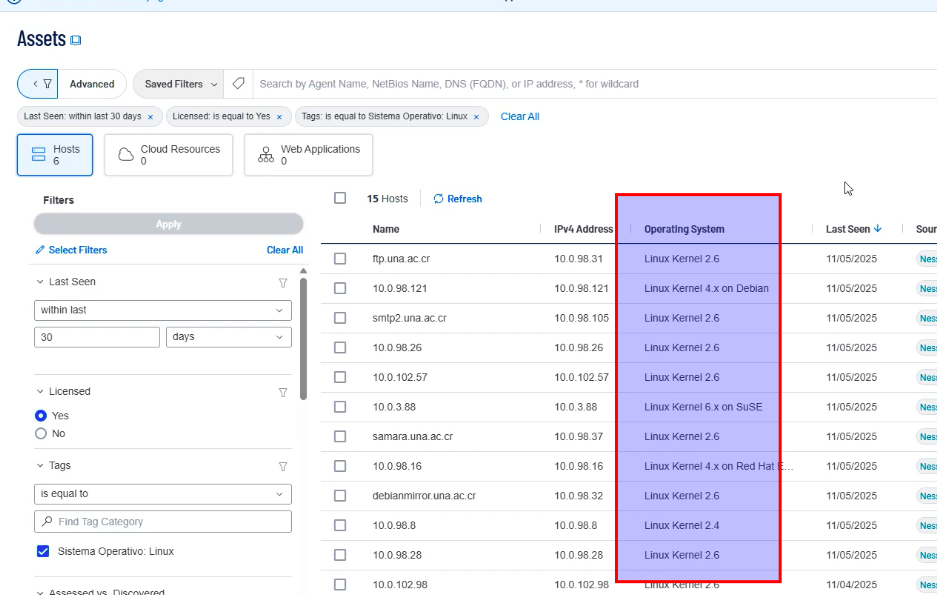

- Si revisamos los assets

- Seleccionamos un asstes

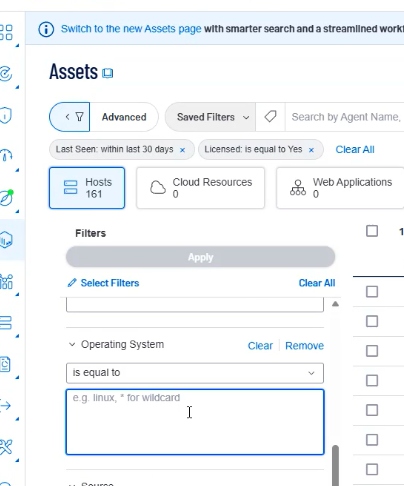

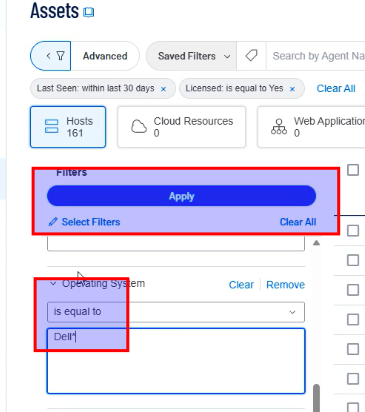

- otro ejemplo

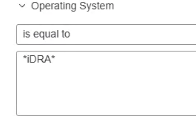

- Por sistema operativo

- o

- No hay limitantes en el nombre espacios caracteres especiales nada

- Regreasmos a assetes

- Se debe poner *linux* para que vea todos

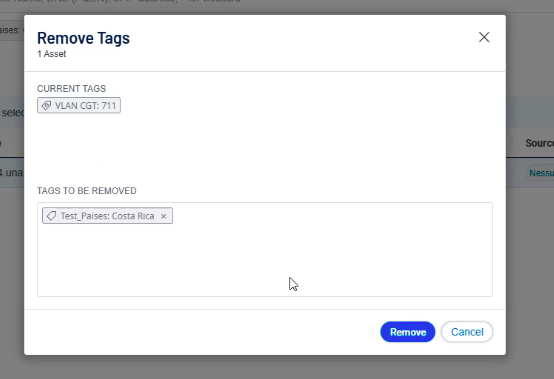

- Quitar

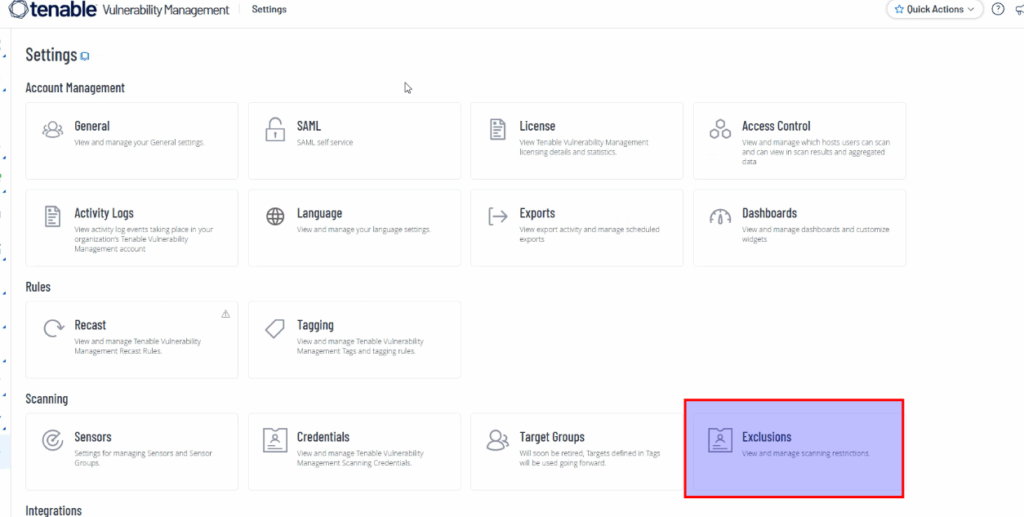

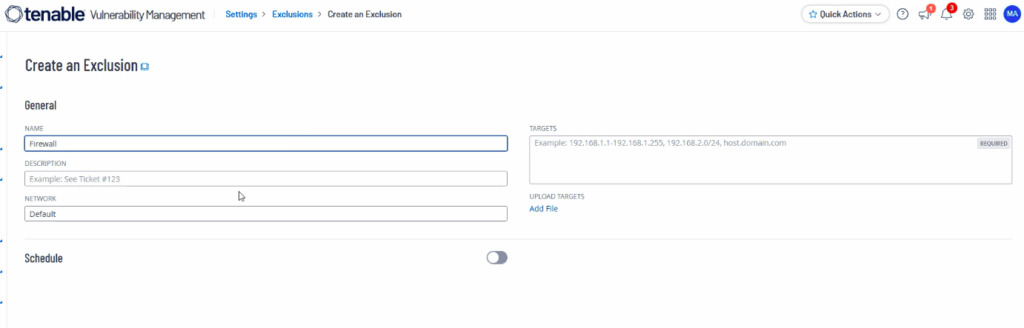

- Exclusion

- Crear

- Permite agregar exclusiones para que no verifique a un equipo IP rango Redes host name para que no consuma licencias

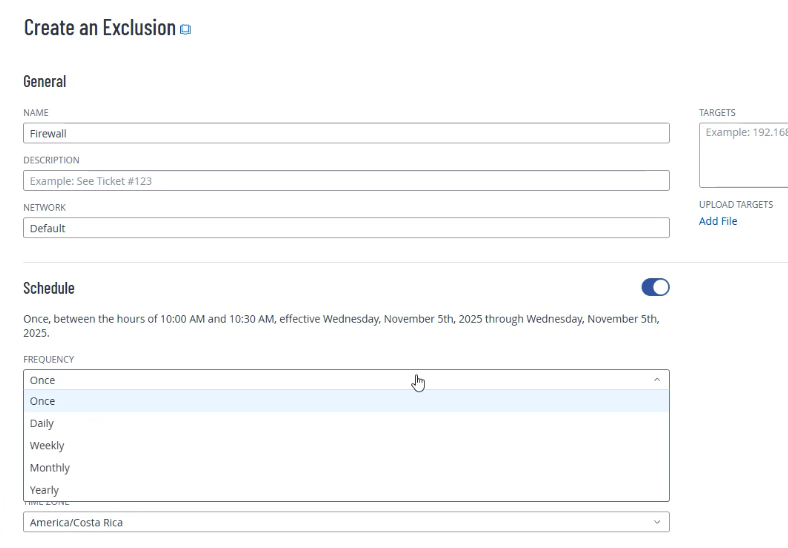

- Se puede programar un horario de exclusion

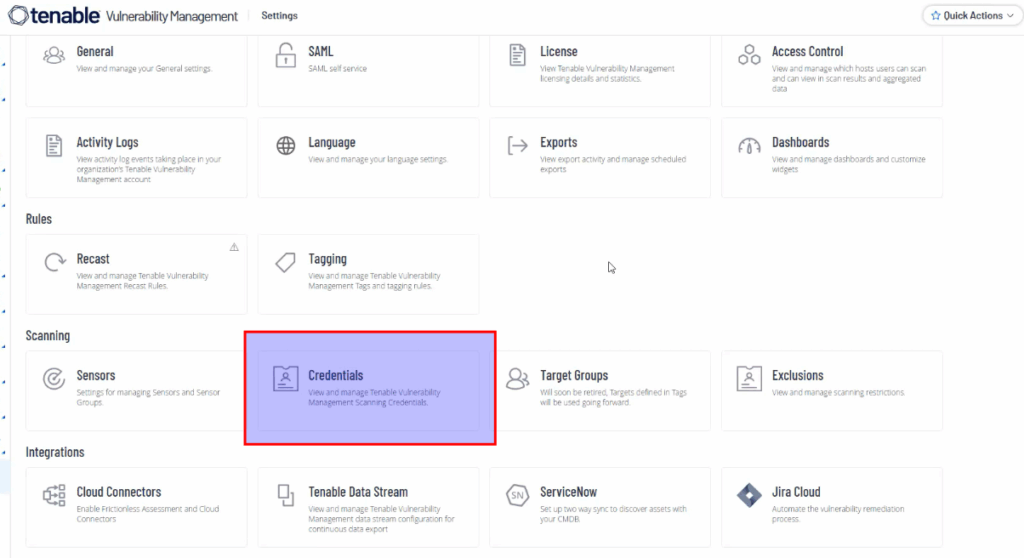

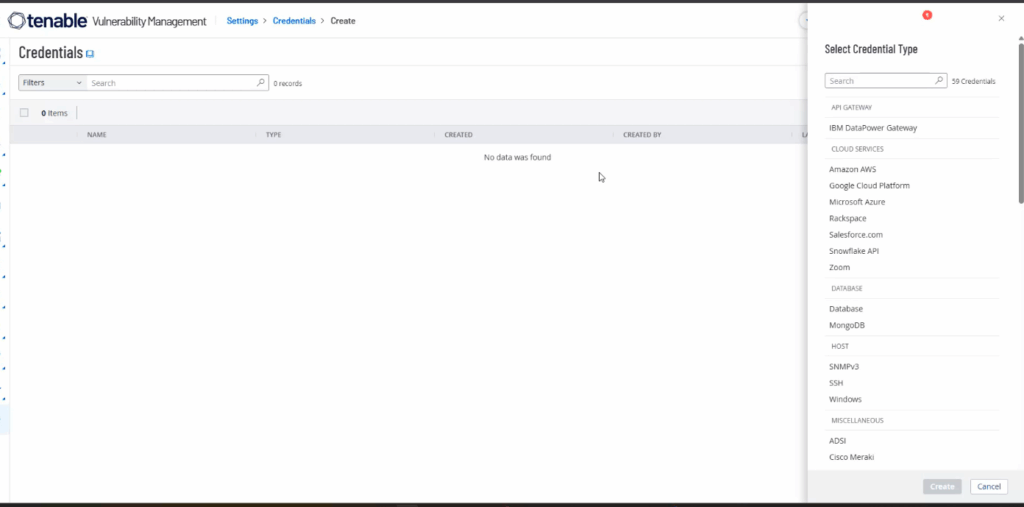

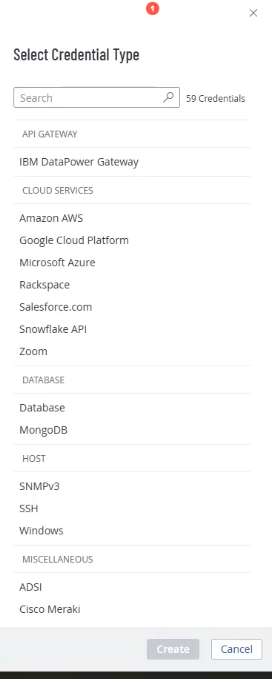

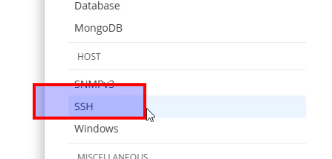

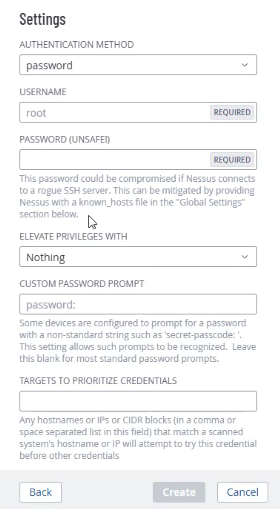

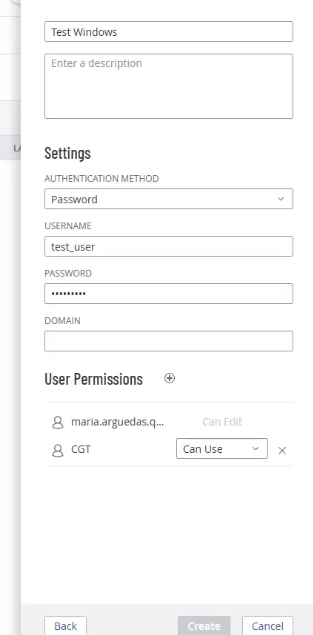

- Credentials

- Tipos de credenciales

- Ejemplo

- Metodos

- password

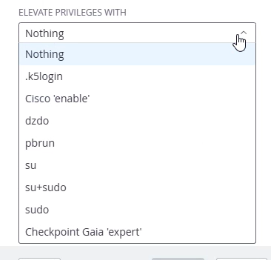

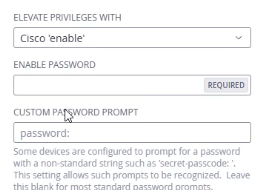

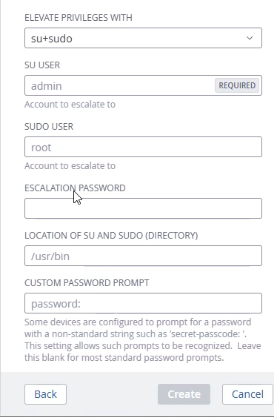

- Elevar provilegios

- Linux

- windows

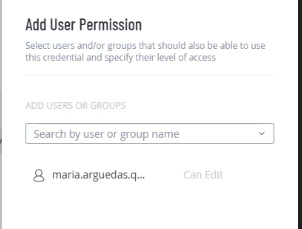

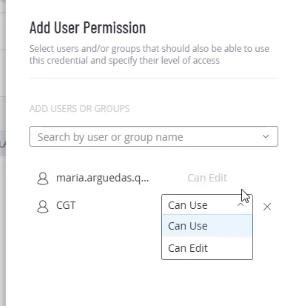

- Podemos definir quien puede usar la credencial

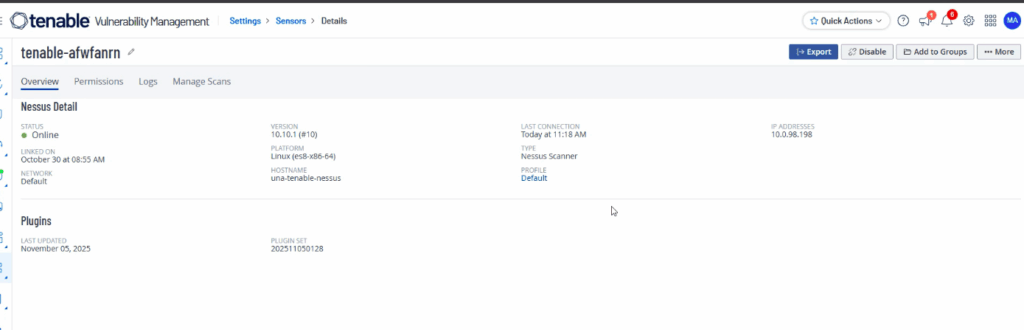

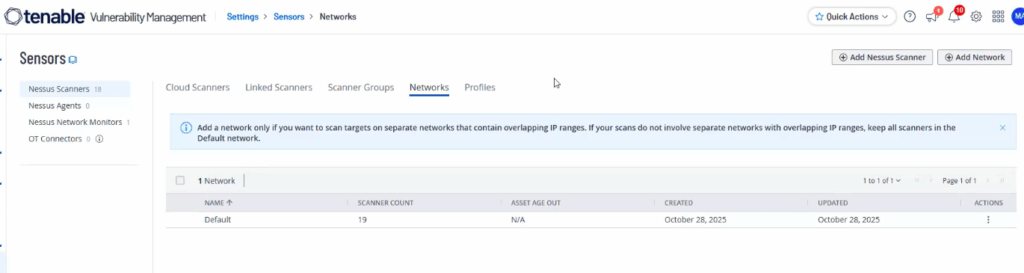

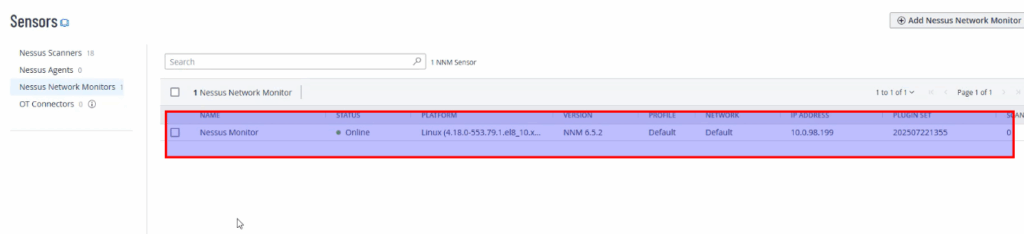

- Sensor

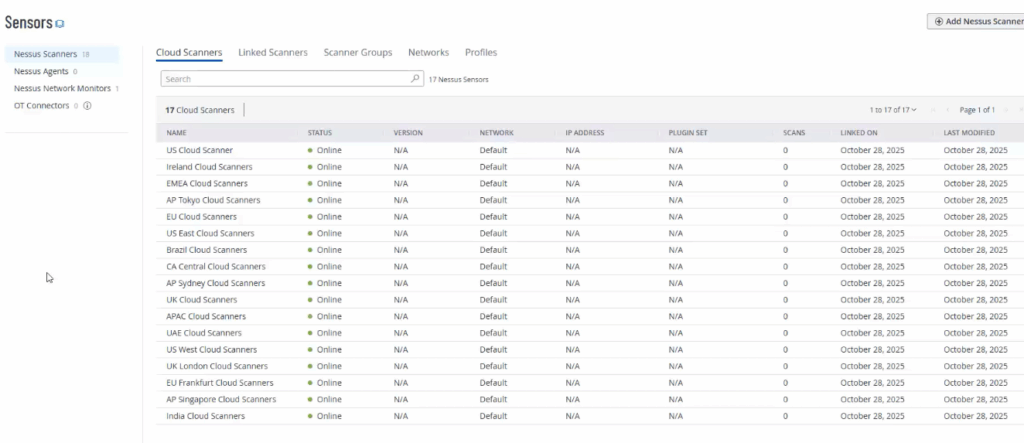

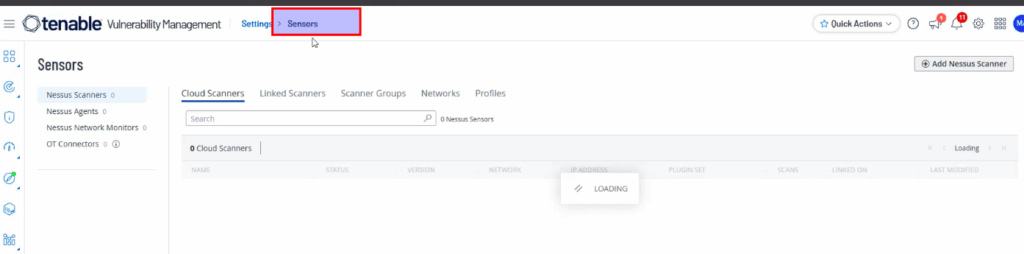

- Nessus scanners

- Cloud scanners: permite seleccionar la ubicación del escanner

- se debe buscar el escanner mas cerca

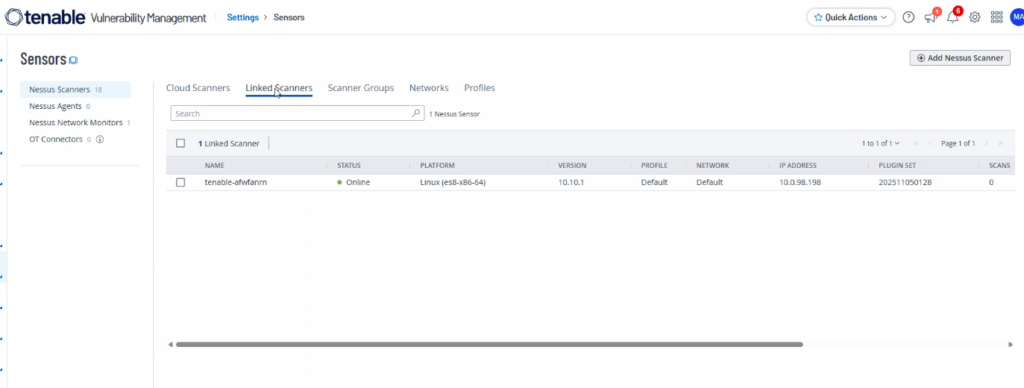

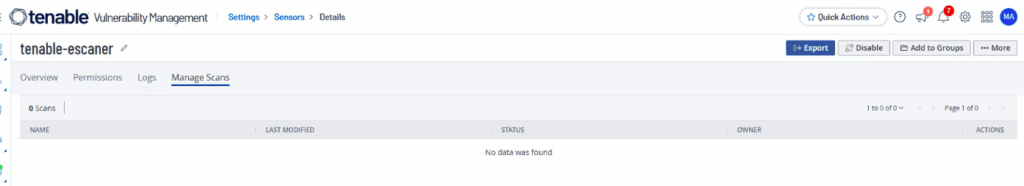

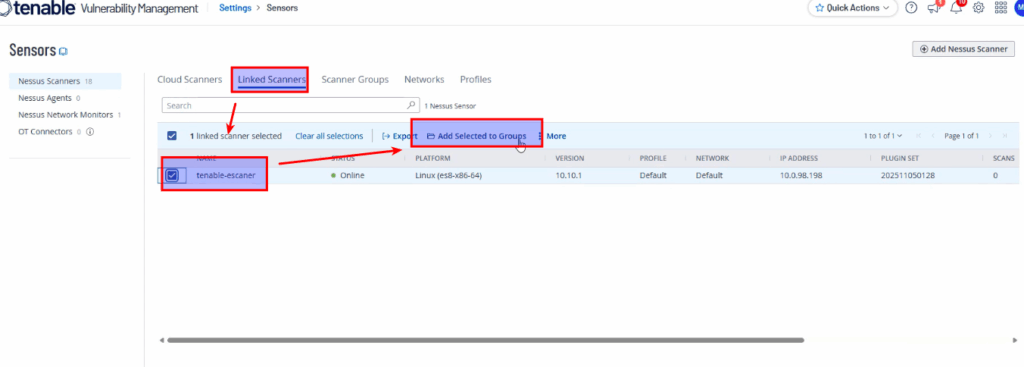

- Linked scanner

- Escaner utilizados

- vemos la versión

- Se puede mandar a mandar a actualizar desde la consola

- vemos si se esta esconeando

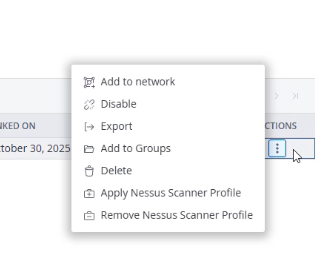

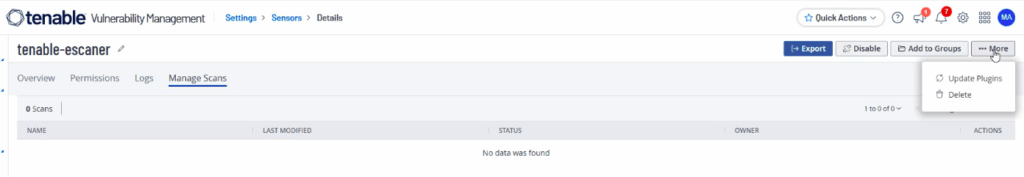

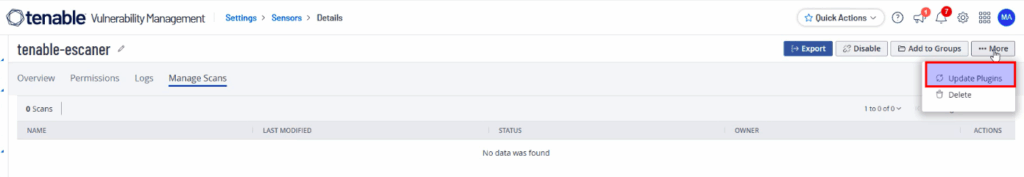

- opciones

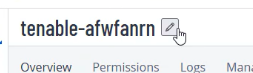

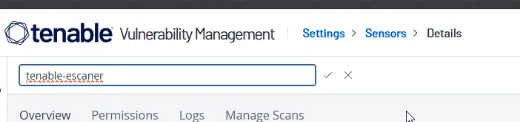

- Cambiar nombre

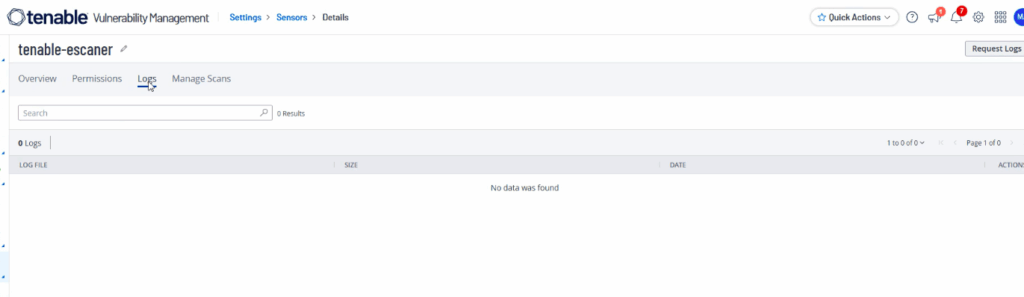

- logs de los scaneos

- opciones

- update

- El tiene una tarea de actualizar sus plugins

- Pero podemos mandar a actualizar manualmente

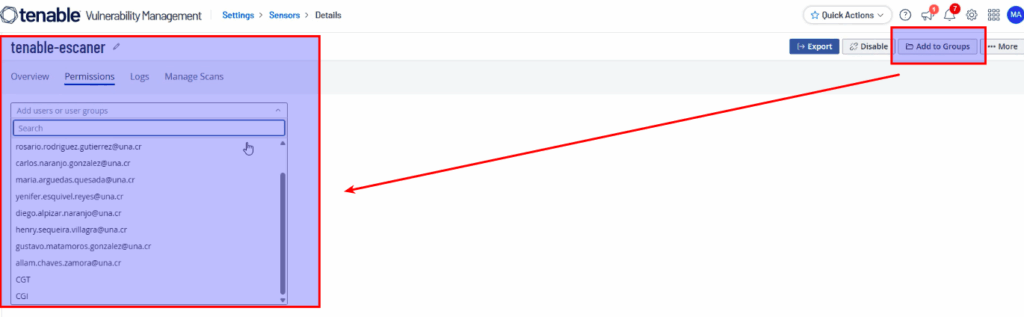

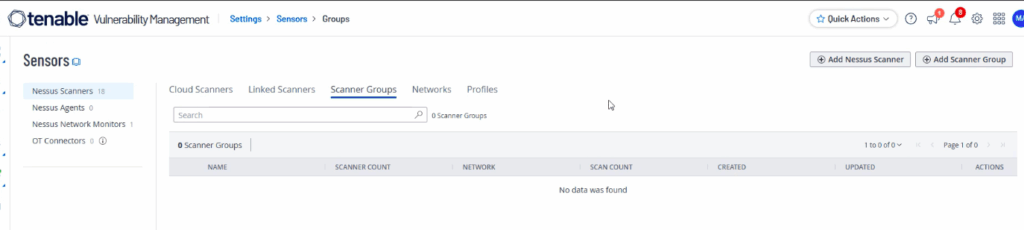

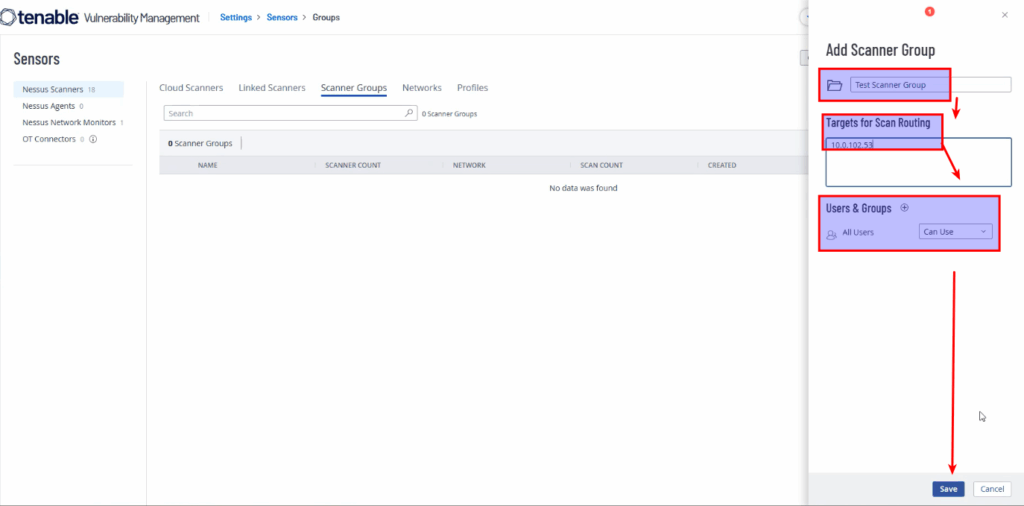

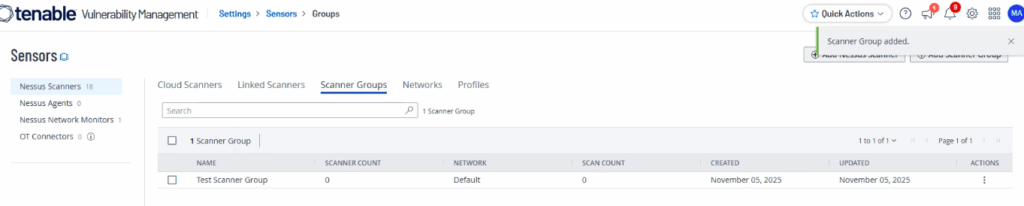

- Scaner groups

- permite agrupa escanners

- ejemplo

- para agregar a un grupo

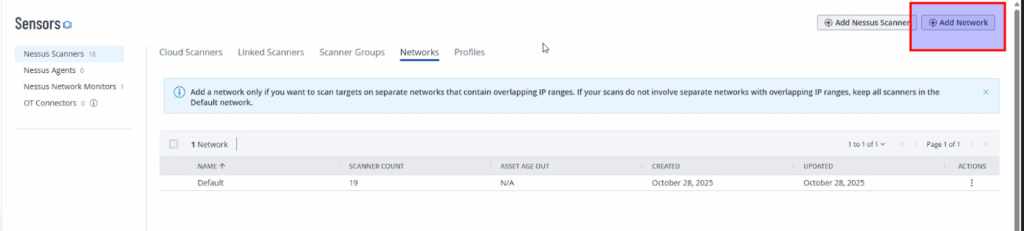

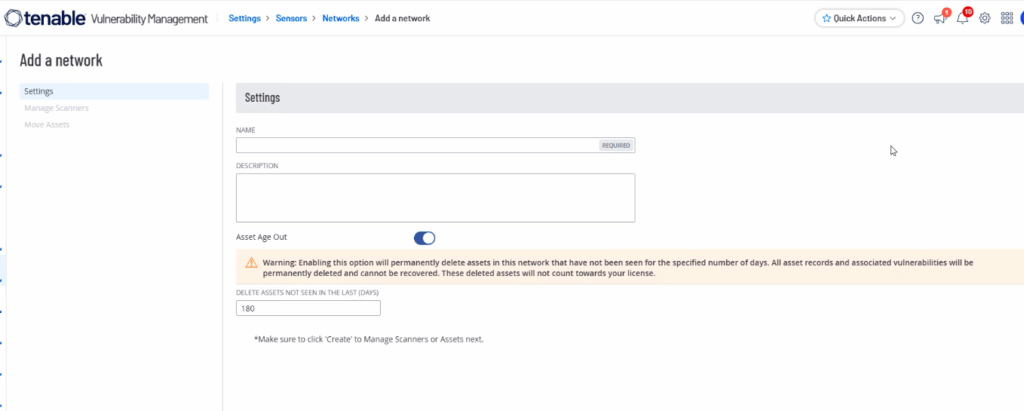

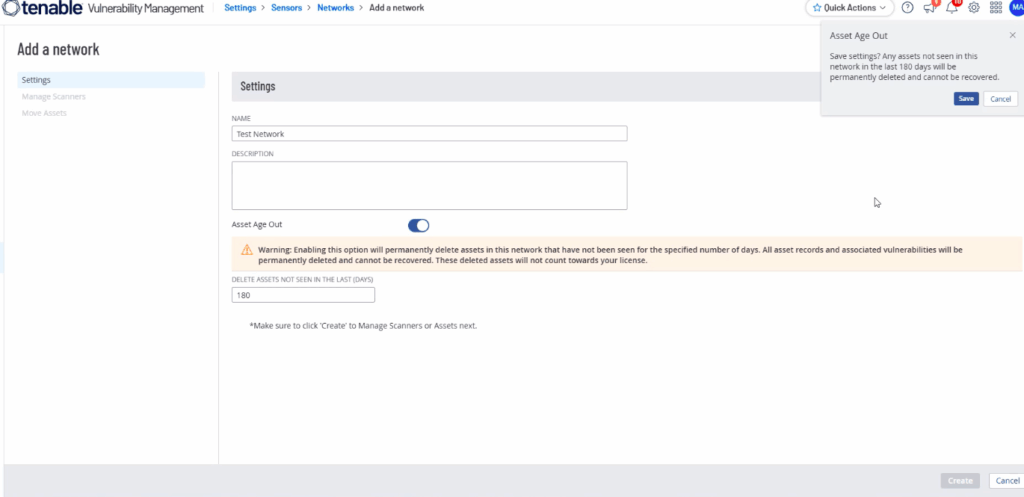

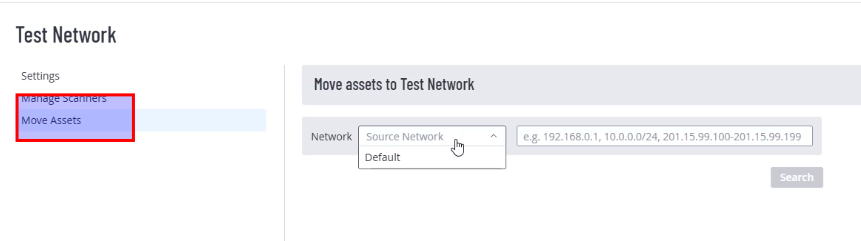

- Network

- Si en dos sedes existe la misma ip

- podemos escanner las dos redes

- se puede agregar una network

- Esto dice que si en 180 dias no vuelve a ver el equipo elimine el assets y la licencia e información

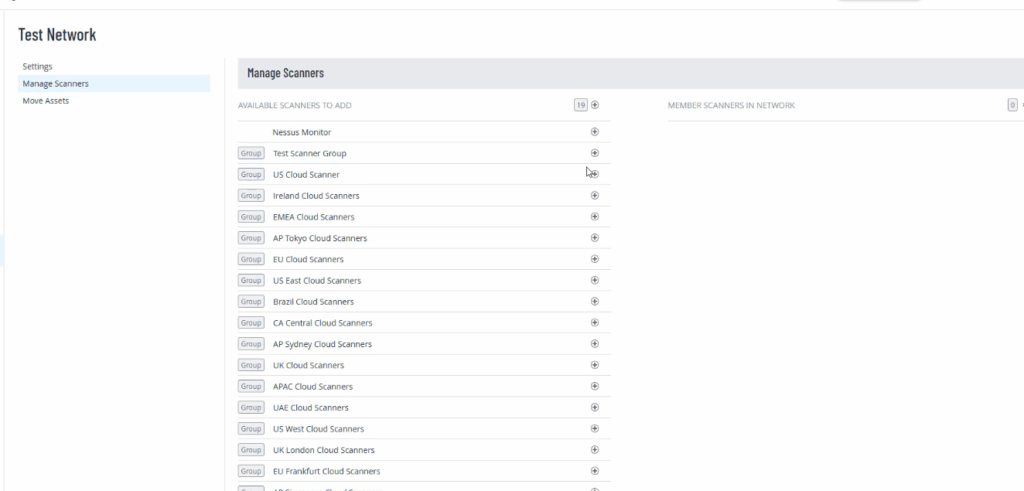

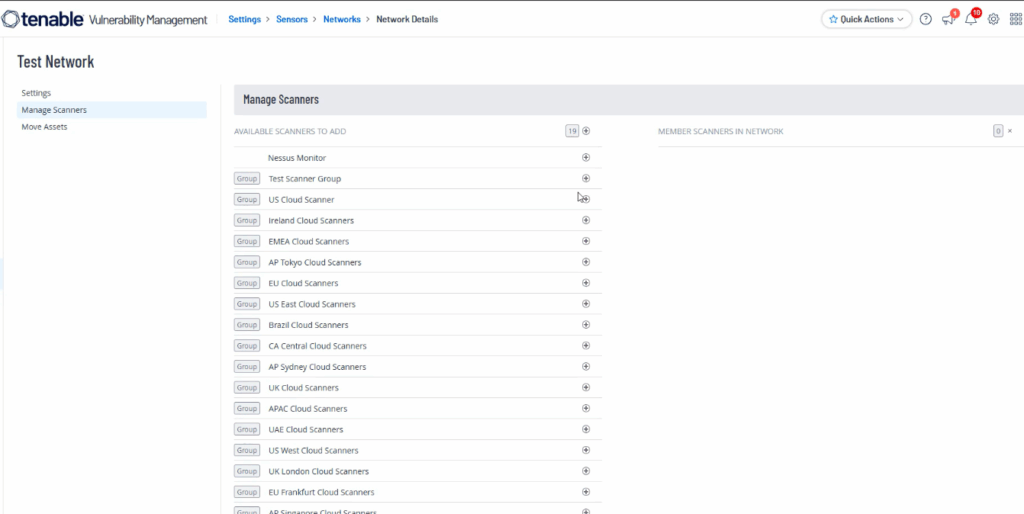

- agregamos

- podemos definir cual escaner es para esta red

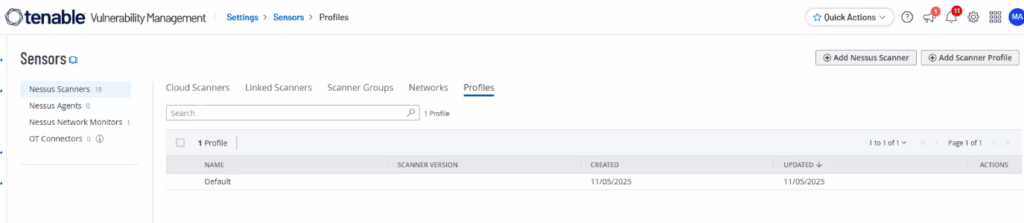

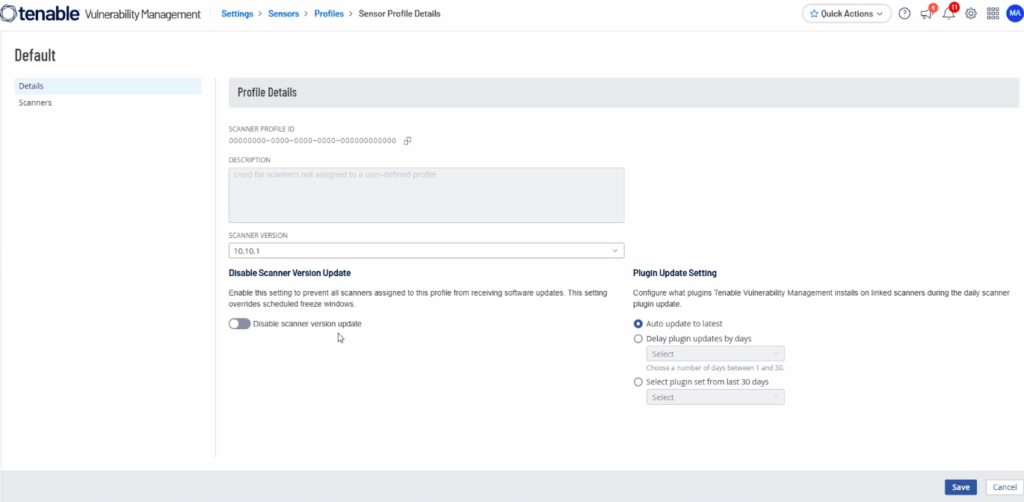

- Profiles

- default

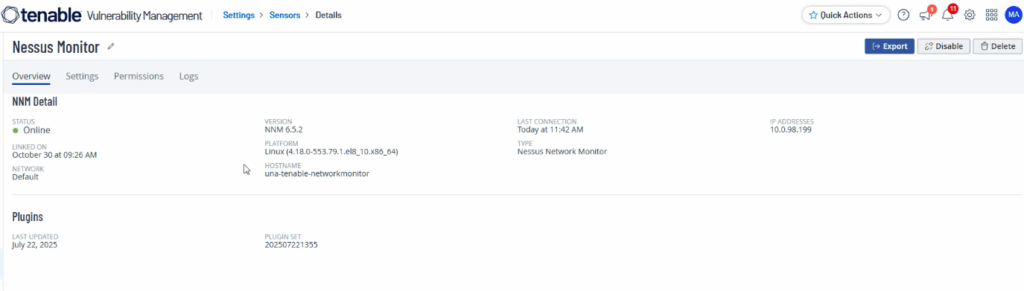

- Senssor

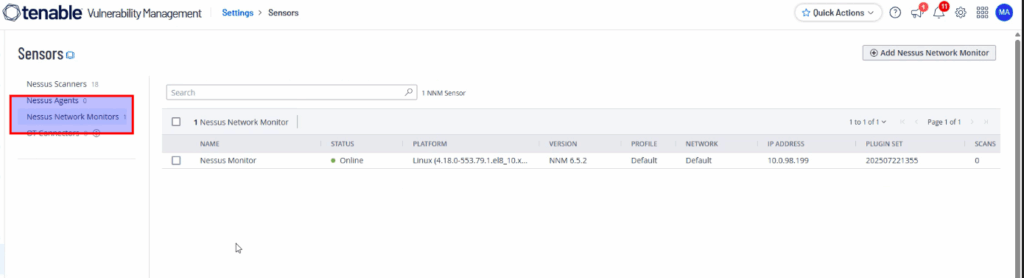

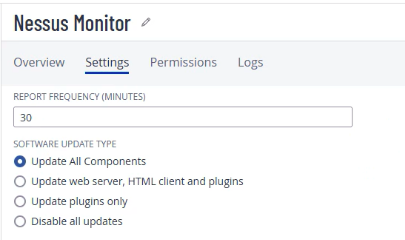

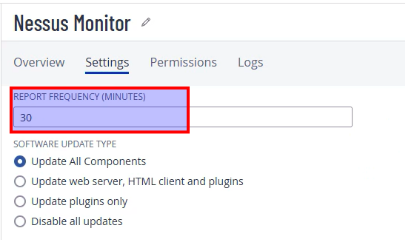

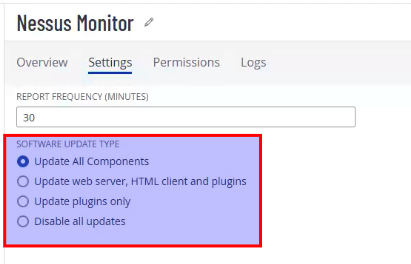

- Nessus Network Monitor

- este solo lee la red y es pasivo

- Datos

- Ingresamos

- Tiempo de reporte

- su actualización

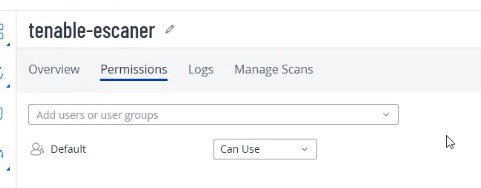

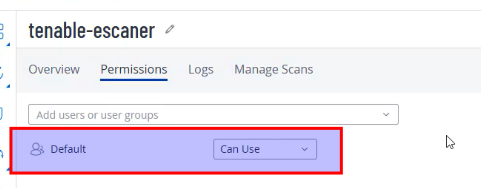

- Permisos

- para definir quien lo usa

- logs

- PENDIENTE: Agentes