cd /home/tavo/Escritorio/

mkdir certificados

cd certificados/

scp -r root@10.0.2.30:/etc/letsencrypt/live/CERTIFICADOWILDCOMODO/2025/STAR_una_ac_cr.crt .

scp -r root@10.0.2.30:/etc/letsencrypt/live/CERTIFICADOWILDCOMODO/2025/una.ac.cr.key .

scp -r root@10.0.2.30:/etc/letsencrypt/live/CERTIFICADOWILDCOMODO/2025/My_CA_Bundle.ca-bundle .

Creamos un full que contenga STAR y Bundle

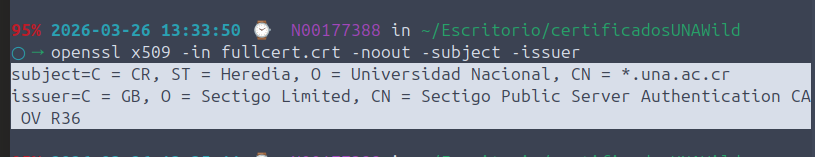

cat STAR_una_ac_cr.crt My_CA_Bundle.ca-bundle > fullcert.crtopenssl x509 -in fullcert.crt -noout -subject -issuersubject=C = CR, ST = Heredia, O = Universidad Nacional, CN = *.una.ac.cr

issuer=C = GB, O = Sectigo Limited, CN = Sectigo Public Server Authentication CA OV R36

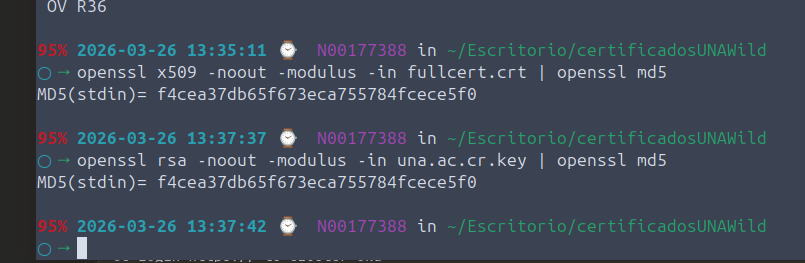

verificar que la llave corresponde

openssl x509 -noout -modulus -in fullcert.crt | openssl md5

openssl rsa -noout -modulus -in una.ac.cr.key | openssl md5

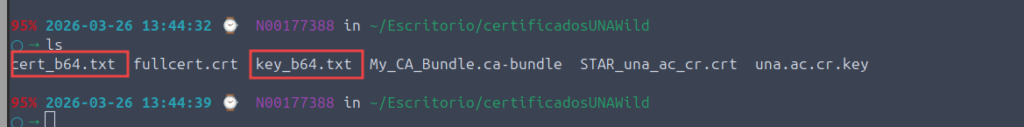

Ahora en donde tenemos los certificados generamos los valores en base64 que necesitamos mas adelante

cat fullcert.crt | base64 -w 0 > cert_b64.txt

cat una.ac.cr.key | base64 -w 0 > key_b64.txt

Esto nos crea 2 archivos con los valores

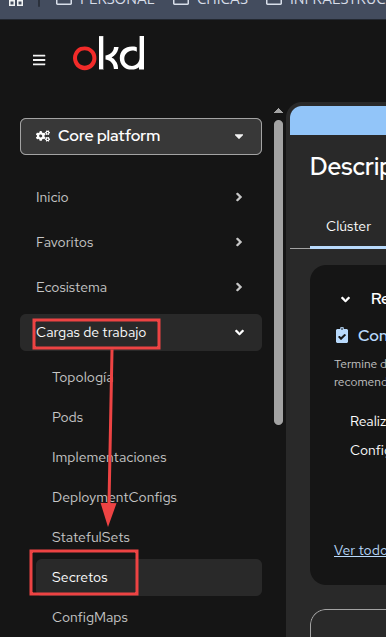

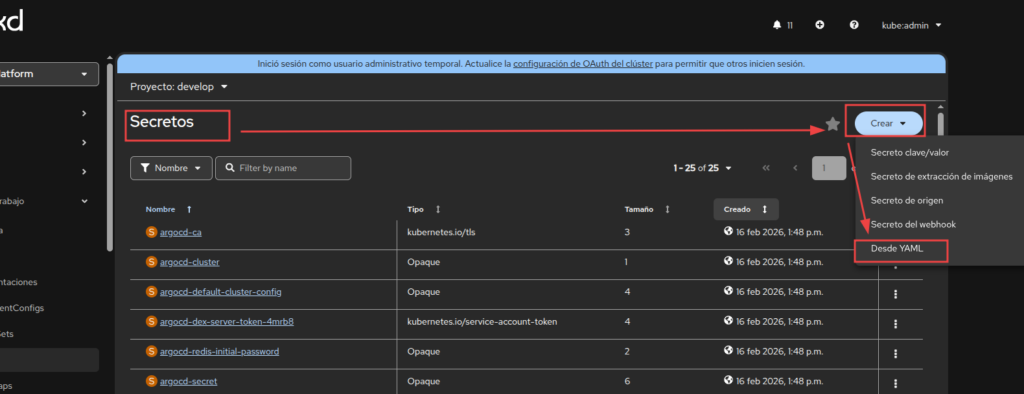

Le damos crear desde YAML

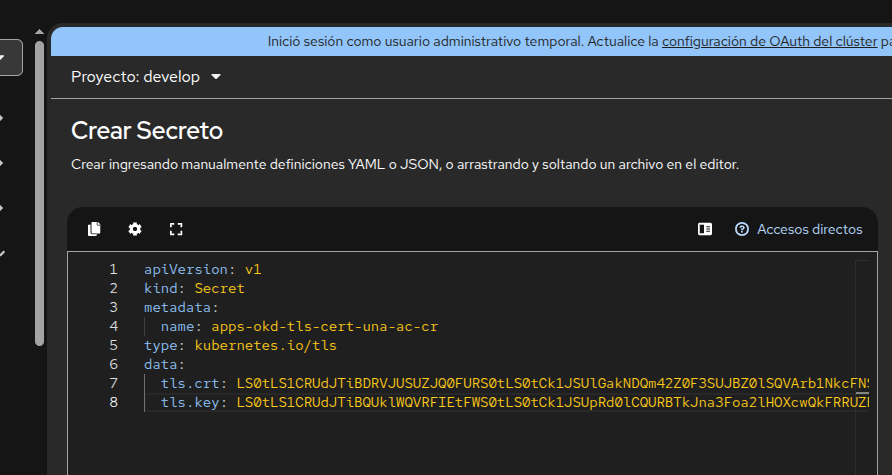

apiVersion: v1

kind: Secret

metadata:

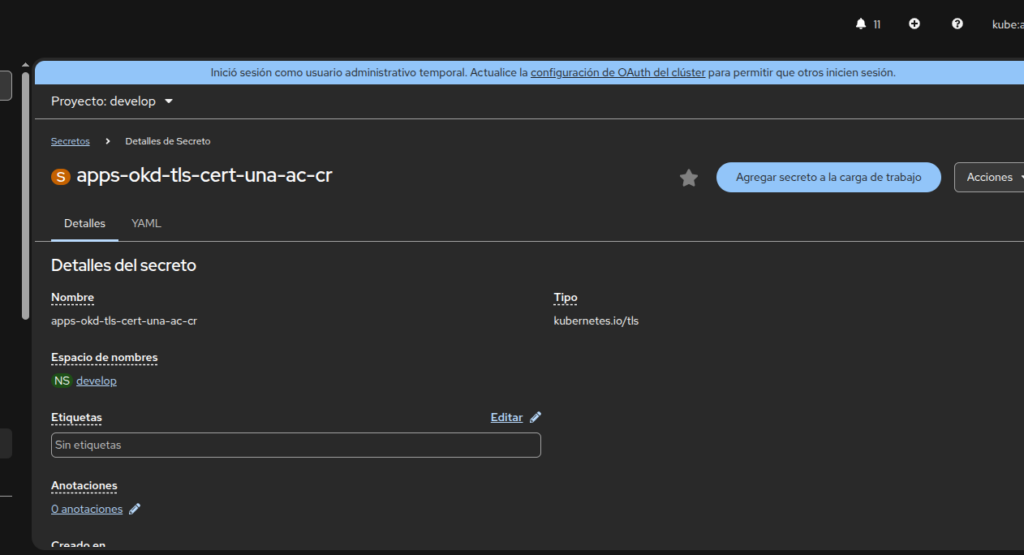

name: apps-okd-tls-cert-una-ac-cr

type: kubernetes.io/tls

data:

tls.crt: <BASE64_DEL_FULLCERT>

tls.key: <BASE64_DE_LA_KEY>

Y modificamos el vamor <BASE64_DEL_FULLCERT> x el contenido del archivo cert_b64.txt

Y <BASE64_DE_LA_KEY> por el contenido de key_b64.txt

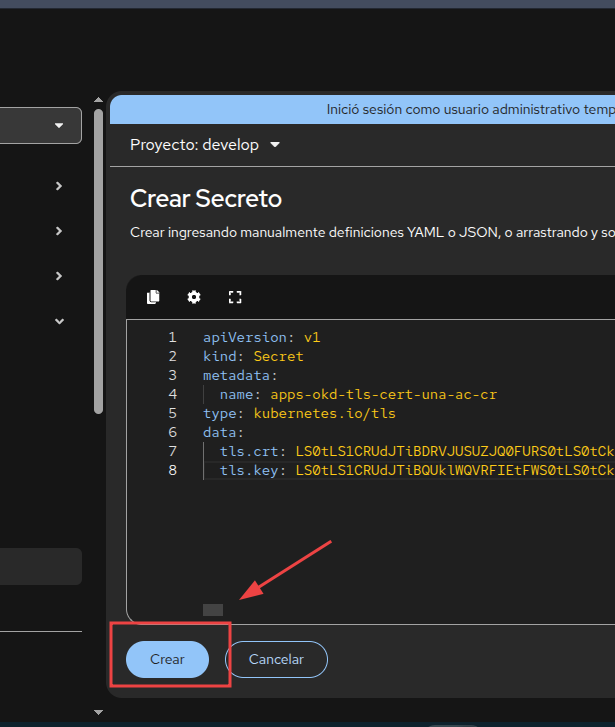

Asi

Y modificamos el despliegue de andrey para que vea el certificado

apiVersion: route.openshift.io/v1

kind: Route

metadata:

name: voto-mocion-web-route

labels:

app: voto-mocion-web

app.kubernetes.io/part-of: voto-mocion

spec:

host: votomocion.una.ac.cr

to:

kind: Service

name: voto-mocion-web-svc

port:

targetPort: https-port

tls:

termination: edge

insecureEdgeTerminationPolicy: Redirect

externalCertificate:

name: apps-okd-tls-cert-una-ac-cr

wildcardPolicy: None