Zimbra usa todas las herramientas OpenSource del mercado y como no, para su sistema de AntiVirus usa el ClamAV: http://www.clamav.net/lang/en/

ClamAV se actualiza automáticamente cuando actualizamos la versión de Zimbra, es posible actualizar nuestra versión de ClamAV sin tener que actualizar la versión de Zimbra, pero es totalmente desaconsejable, ya que todos los cambios y el esfuerzo, se eliminará en cuanto actualicemos nuestra versión de Zimbra.

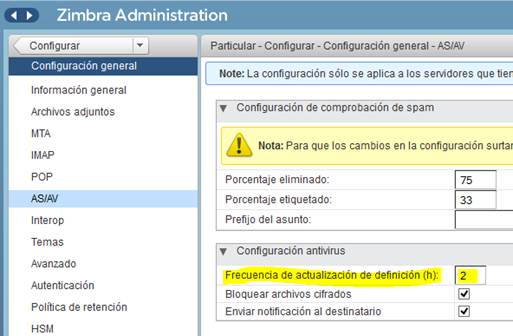

Las definiciones de virus se actualizan automáticamente por defecto cada dos horas como podemos ver en el log del freshclam.log. Este valor, se puede modificar desde la administración de Zimbra:

En el log del fresclam, podremos observar que cada 2 horas se va actualizando las definiciones de virus.

tail -19 /opt/zimbra/log/freshclam.log- Con este comando vemos que nuestra base de datos esta desactualizada

- Si deseamos ver la configuración

clamconf -n -c /opt/zimbra/conf- Para verificar que nuestro demonio de AntiVirus está funcionando, lo podremos verificar de la siguiente manera:

zmclamdctl status- Una de las opciones que a nivel personal no me gusta, es que el sistema de AntiVirus de Zimbra por defecto bloquea los ficheros encriptados.

- Esta funcionalidad, la suelo deshabilitar ya que da más problemas que ventajas. Para poder deshabilitarlo, podemos usar el GUI o lanzar el siguiente

su zimbra

zmprov mcf zimbraVirusBlockEncryptedArchive FALSE- Y como siempre, verificaremos que se han realizado los cambios deseados:

zmprov gacf | grep -i encryptedarchive- Si por algún motivo necesitásemos deshabilitar el sistema de antivirus, realizaríamos esta operación de la siguiente manera:

zmprov ms 'correo.siua.ac.cr' -zimbraServiceEnabled antiviruszmhostname- Para verificar que el sistema de antivirus funciona de manera correcta, usaremos un código conocido como EICAR ( http://www.eicar.org/86-0-Intended-use.html ). Este código emula un virus y todos los sistema de AntiVirus lo detectan como tal y lo han de bloquear. Procederemos de la siguiente manera:

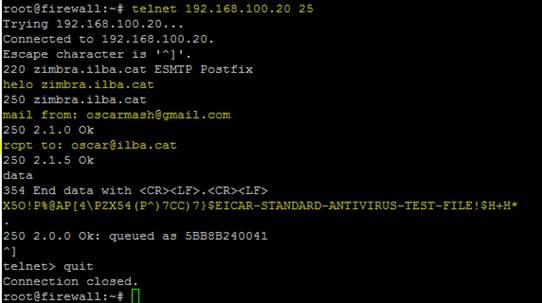

- Enviaremos el mail desde un servidor externo con el código EICAR

- Veremos que nuestro servidor de Zimbra descarta el mensaje y lo entrega al buzón del administrador

- Enviamos el código EICAR desde un servidor externo contra nuestro servidor de Zimbra:

- GUIA: https://rm-rf.es/comproba-funcionamiento-correo-smtp-via-telnet/

telnet correo.siua.ac.cr 25

#RESPUESTA

Trying 10.20.200.78...

Connected to correo.siua.ac.cr.

Escape character is '^]'.

220 correo.siua.ac.cr

#ESCRIBIMOS

helo PC_ABAJO

#RESPUESTA

250 correo.siua.ac.cr

#ESCRIBIMOS

MAIL FROM:gmatamor@siua.ac.cr

#RESPUESTA

250 2.1.0 Ok

#ESCRIBIMOS

RCPT TO:admin@siua.ac.cr

#RESPUESTA

250 2.1.5 Ok

#ESCRIBIMOS

data ( presionar ENTER)

#RESPUESTA

354 End data with <CR><LF>.<CR><LF>

#ESCRIBIMOS

X5O!P%@AP[4\PZX54(P^)7CC)7}$EICAR-STANDARD-ANTIVIRUS-TEST-FILE!$H+H*

(presionar ENTER)

. (presionar punto)

(presionar ENTER)

####################

#RESUMEN

####################

telnet correo.siua.ac.cr 25

helo correo.siua.ac.cr

mail from: gmatamor@siua.ac.cr

rcpt to: admin@siua.ac.cr

data

X5O!P%@AP[4\PZX54(P^)7CC)7}$EICAR-STANDARD-ANTIVIRUS-TEST-FILE!$H+H*

.

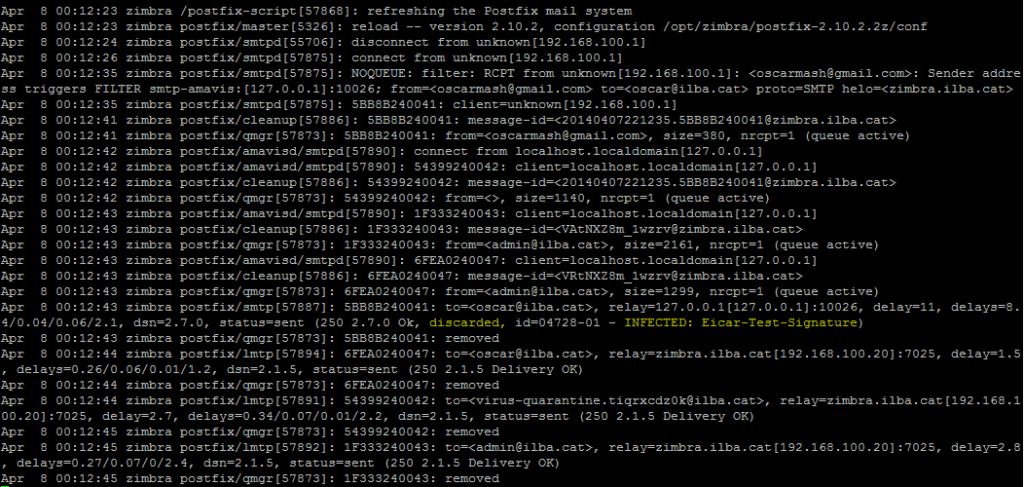

- Observamos en el log lo que sucede:

su root

nano /var/log/mail.log

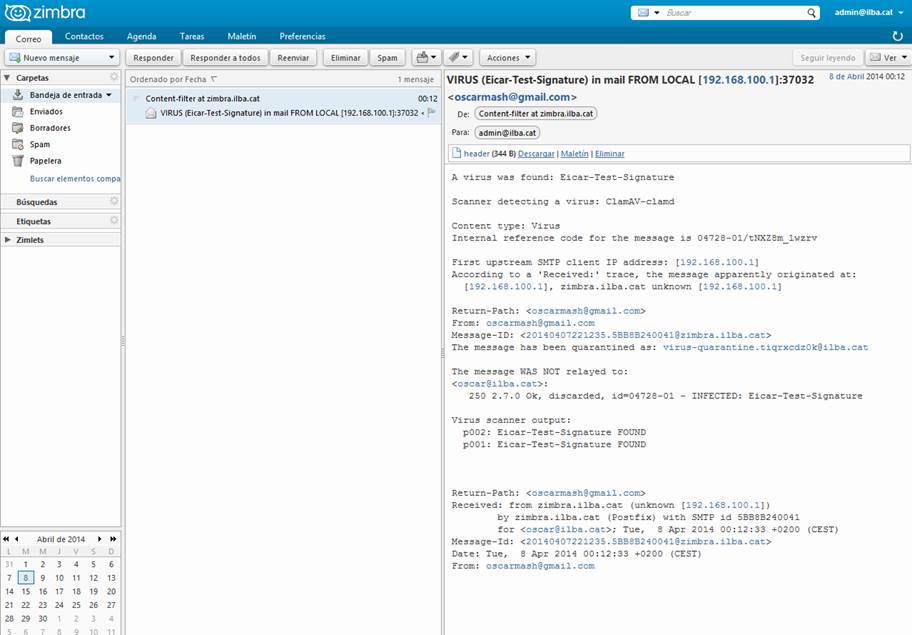

Como podremos ver en el log, el mensaje es reenviado a la cuenta del administrador del servidor. En nuestro caso admin@ilba.cat y si abrimos el buzón, podremos ver el mensaje: